【2025年版サイバー脅威レポート】ランサムウェア・情報窃取型マルウェア最前線

※当サイトはアフィリエイトプログラムを利用しています。

要旨

2025年、サイバー脅威は従来の技術的問題の範疇を超え、企業の存続を左右する経営リスクへと変質しました。

本レポートは、AIの悪用がもたらす攻撃の「プロ化」と「民主化」に焦点を当て、その脅威の最前線を分析します。

ランサムウェアと情報窃取型マルウェアの動向を深く掘り下げ、国内外のインシデント事例から、攻撃がVPNエンドポイントやサプライチェーンの脆弱性を悪用し、被害が連鎖・増幅している現状を明らかにします。

これらの脅威に対抗するためには、技術的対策に加え、経営層のリーダーシップと従業員のセキュリティ意識向上を組み合わせた「三位一体」のサイバーレジリエンスが不可欠です。

本レポートが、サイバーセキュリティをコストから「企業価値を創造する経営基盤」へと再定義するための羅針盤となることを願っています。

- 目次

- 第1部:2025年 サイバー脅威の全体像と本質的変化

- ・1.1 はじめに:脅威の進化とプロ化

- ・1.2 2025年上半期 主要サイバー脅威トレンド分析

- 第2部:主要マルウェアと攻撃手法の深化分析

- ・2.1 ランサムウェアの脅威最前線

- ・2.2 巧妙化する情報窃取型マルウェア

- ・2.3 AIがもたらす新たな脅威:AI搭載型マルウェアとフィッシング

- 第3部:2025年 国内外のサイバーインシデント事例と教訓

- ・3.1 注目すべき国内主要インシデント事例の検証

- ・3.2 事例から学ぶ攻撃手口と脆弱性

- 第4部:脅威への対応:経営・組織・技術の三位一体戦略

- ・4.1 経営層が主導するサイバーレジリエンスの構築

- ・4.2 人と組織に焦点を当てたセキュリティ強化

- ・4.3 最新の技術的対策とベストプラクティス

- 第5部:結論と今後の展望

- ・5.1 主要な知見の総括

- ・5.2 予測される未来の脅威と備えるべきこと

- 当サイトの関連記事

第1部:2025年 サイバー脅威の全体像と本質的変化

サイバー脅威の情勢は、テクノロジーの進化と共に、かつてない速さと規模で変貌を遂げています。

本レポートでは、2025年における最新のマルウェア動向を分析し、サイバー脅威が単なる技術的な問題から、企業の存続を左右する経営リスクへと本質的に変化していることを明らかにします。

攻撃の「プロ化」と「民主化」、そしてAIの悪用がもたらす新たなリスクに焦点を当て、現代のセキュリティ戦略に不可欠な視点を提供します。

1.1 はじめに:脅威の進化とプロ化

2025年におけるサイバー脅威の情勢は、従来の技術的な問題の範疇を大きく超え、企業の存続と事業継続性を左右する経営上の最重要リスクへと変質している。

脅威アクターたちは、その攻撃において「スピード」「規模」「適応力」を劇的に向上させており、サイバー犯罪は高度に組織化されたビジネスモデルへと進化している。

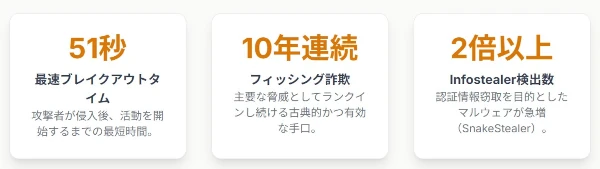

この変化を象徴するのが、攻撃者がシステムに侵入してからデータを窃取または暗号化するまでの平均時間を示す「ブレイクアウトタイム」の極端な短縮である。

2024年の観測では、最速でわずか51秒、平均でも48分という驚異的な速さが記録されている。

この速度は、従来の防御策が前提としていた「検知から対応までの時間的猶予」をほぼ無効化するものであり、企業はかつてないほどの緊急対応を迫られている。

また、攻撃の手法が専門家だけの領域ではなくなっていることも、脅威を増大させている要因である。

サービスとしてのランサムウェア(RaaS)のビジネスモデルが確立された結果、高度な技術を持たないサイバー犯罪者でさえ、安価に入手可能なツールやサービスを通じて、大規模で洗練された攻撃を容易に実行できるようになった。

この攻撃の「民主化」と、AIや組織的な分業による「プロ化」という二つの動向が同時に進行することで、企業は従来とは比較にならない数の、そしてより巧妙な攻撃に直面している。

1.2 2025年上半期 主要サイバー脅威トレンド分析

IPAが発表した「情報セキュリティ10大脅威2025」の動向は、依然としてフィッシング詐欺やメール・SMSを使った脅迫・詐欺の手口による金銭要求が10年連続でランクインするなど、古くから存在する攻撃手法がその有効性を失っていないことを示している。

これは、サイバー防御において、基本的な人的・組織的対策の徹底が引き続き不可欠であることを意味する。

一方で、2025年に初めて選出された「分散型サービス妨害攻撃(DDoS攻撃)」は、脅威の性質が変化していることを示唆する重要な指標である。

これは、Webサービスの可用性に対する直接的な脅威が顕在化したことを示しており、大手航空会社がDDoS攻撃によって国内線・国際線の運航遅延を経験した事例が、このトレンドの深刻さを物語っている。

これらの事例は、攻撃者が「金銭」だけでなく「業務停止」や「社会機能の麻痺」を直接的な目的としていることを示している。

これは、攻撃の動機が多様化し、社会インフラ全体が標的になりつつあることを意味する。

また、サイバー犯罪の侵入段階で重要な役割を果たすのが、情報窃取型マルウェア(Infostealer)の台頭である。ESETのレポートによると、SnakeStealerの検出数は2024年下半期と比較して2倍以上に増加し、情報窃取型マルウェア全体の20%近くを占めている。

これらのマルウェアは、認証情報や機微情報を窃取し、その情報を足がかりとしてVPN機器やリモートデスクトップを介したさらなる侵入を容易にしている。

このような攻撃手法の連鎖は、防御側が「機密性」だけでなく「可用性」と「完全性」にも同等の注意を払う必要があるという、攻撃対象のパラダイムシフトを明確に示している。

- 参考リンク

- SonicWall

・2024年版SonicWallサイバー脅威レポート- ESET

・Lumma Stealer:急激に広がる情報窃取型マルウェアの脅威- KENスクールブログ

・AIを悪用したサイバー攻撃とは?サイバー攻撃の事例や対策を解説- IPA情報処理推進機構

・情報セキュリティ10大脅威 2025

第2部:主要マルウェアと攻撃手法の深化分析

サイバー脅威は、もはや古典的なウイルス攻撃の域をはるかに超え、巧妙かつ複雑なっています。

本章では、2025年における主要なマルウェアとその攻撃手法に焦点を当て、その深化と多様性を深く掘り下げます。

特に、AIの悪用が脅威の「プロ化」と「民主化」を加速させている現状を分析し、企業が直面する新たなリスクの全体像を明らかにします。

2.1 ランサムウェアの脅威最前線

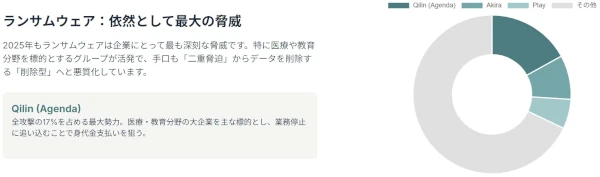

2025年上半期も、ランサムウェアは企業や組織に対する最も重大な脅威であり続けている。

特に、Qilin(別名Agenda)はランサムウェアグループのトップとして君臨し、医療や教育・研究分野の大企業を標的に、攻撃全体の17%を占めている。

これは、これらの分野が業務停止に陥りやすく、身代金支払いに応じる可能性が高いという攻撃者の戦略的な意図を反映している。

また、2023年に登場したAkiraや、依然として重大な脅威であるPlayも、それぞれ攻撃の9%と6%を占めており、VPNエンドポイント(VPN接続を終端するネットワーク機器やソフトウェア)の脆弱性などを悪用する手口が共通している。

ランサムウェアの攻撃手法はさらに進化している。

データを暗号化した上で、身代金を支払わなければ盗み出した機密情報を公開すると脅迫する「二重脅迫型」が引き続き主流である 。

加えて、より悪質な手法として、データを暗号化するのではなく、直接削除することで復旧の対価を求める「削除型ランサムウェア」が出現している。

これは、バックアップデータからの復旧を前提とした従来の災害復旧計画を脅かすものであり、企業はデータ保護戦略の根本的な見直しを迫られている。

2.2 巧妙化する情報窃取型マルウェア(Infostealer)

ランサムウェア攻撃の前段階として、認証情報や機微情報を窃取する情報窃取型マルウェア(Infostealer)がますます活発化している。

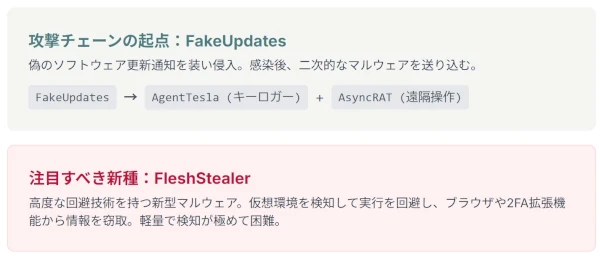

グローバルで最も流行したマルウェアの一つに「FakeUpdates」が挙げられており、これは感染後にAgentTeslaやAsyncRATといった様々な二次ペイロードを配信する。

AgentTeslaはキーロガー(キーボードの入力情報を記録する機能)やインフォスティーラー(情報窃取型マルウェア)として機能し、AsyncRATはデータ窃盗やシステム侵害に使用され、攻撃者が遠隔でコマンドを実行することを可能にする。

特に注目すべきは、新型インフォスティーラー「FleshStealer」の登場である 。このマルウェアは、高度な回避技術を備えていることが特徴である。

難読化された文字列やレジストリ操作、さらに仮想マシン環境を検知して実行を回避する機能によって、従来の防御策では発見が極めて困難である。

このマルウェアは、ブラウザ、暗号資産拡張機能、2要素認証(2FA)拡張機能などから情報を抽出する多機能性を有しており、攻撃者はこの軽量で検知されにくいツールを用いて、ダークウェブで換金しやすい認証情報やPII(個人識別情報)を効率的に収集している。

このような攻撃の手順は、現代のサイバー攻撃が単一の攻撃手法ではなく、複数の異なるマルウェアや手法を組み合わせた複合的なキャンペーンであることを示している。

例えば、サプライチェーン攻撃は、まずサプライヤーのVPN脆弱性やリモートデスクトップを悪用して侵入し 、次にインフォスティーラーで認証情報を窃取する。

そして、その情報を使って本命のターゲットである大企業に不正アクセスし、最終的にランサムウェアを実行する。

この一連の流れを理解することは、自社だけでなく取引先を含めたエンド・ツー・エンドのセキュリティガバナンスが不可欠であることの重要性を強調している。

2.3 AIがもたらす新たな脅威:AI搭載型マルウェアとフィッシング

生成AIの急速な普及は、サイバー脅威の様相を一変させている。

専門知識を持たない攻撃者でさえ、生成AIを利用することで、マルウェアコードや詐欺メールの文面を容易に作成することが可能になった。

特に、日本語特有の文法や表現の複雑さが、これまでのフィッシング攻撃に対する防御壁として機能していたが、生成AIの活用によって自然な日本語のフィッシングメールが容易に作成されるようになり、国内の被害件数が急増している。

さらに、ディープフェイク技術はフィッシング攻撃を次の段階へと引き上げている。

CEOの声を模倣した偽の電話指示や、従業員の顔を使った偽のビデオ会議招待など、従来の常識では見破ることが極めて困難な攻撃が報告されている。

技術的な側面では、AIを搭載した自律型マルウェアの概念が現実味を帯びている。

サイバーセキュリティ研究者が公表した「EyeSpy」の概念実証は、AIがサイバー攻撃をすべて独自に推論、戦略化、実行できる能力を持つ可能性を示唆している。

また、ファイルレスマルウェアは、正規のプログラム(PowerShellなど)やメモリ上で活動するため、従来のファイルベースのウイルス対策ソフトでは発見が困難である。

AIは、この種の攻撃をさらに効率化させ、環境に適応しながら長期的に潜伏することを可能にする。

攻撃者が特定のマルウェアや脆弱性を狙うのは、単なる技術的な面白さからではない。

例えば、医療機関は業務停止が人命に関わるため、身代金支払いに応じる可能性が高いという理由から標的にされている。

同様に、FleshStealerのような軽量で検知されにくいインフォスティーラーが登場したのは、監視の目を逃れつつ、ダークウェブで換金しやすい認証情報や個人情報を効率的に収集するためである。

これらの動向は、攻撃者が常に最も効率的かつ収益性の高い方法を模索していることを示しており、その意図を理解することが将来の脅威を予測し、防御策を講じる上で不可欠となる。

- 参考リンク

- docomo business Watch

・【2025年版】ランサムウェアの感染経路6つ|手口や対策を全解説- IBM

・恐怖をあおられないように。AIが生成したマルウェアと戦うために、サイバーセキュリティーの基礎に焦点を当てましょう。- ヒートウエーブ

・【2025年最新】サイバー攻撃の種類41選|分類別にわかりやすく解説!- EnterpriseZine

・2025年6月、グローバルで最も流行したマルウェアはFakeUpdates」──CPR調査

第3部:2025年 国内外のサイバーインシデント事例と教訓

サイバー攻撃の手口が巧妙化する中、実際のインシデント事例から教訓を学ぶことは、最も効果的な防御策の一つです。

本章では、2025年上半期に国内で発生した主要なサイバーインシデントを検証し、その背後にある攻撃手口と企業の脆弱性を明らかにします。

これらの事例から得られる痛切な教訓は、サイバーリスクがもはやIT部門だけの問題ではなく、経営層が主体的に取り組むべき最重要課題であることを示唆しています。

3.1 注目すべき国内主要インシデント事例の検証

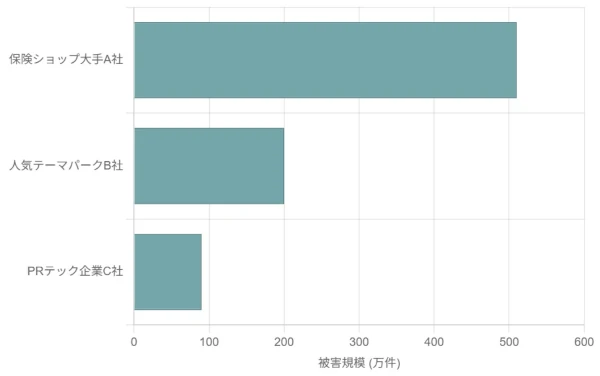

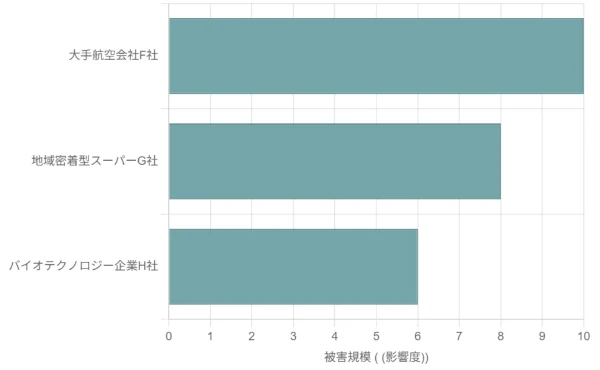

2025年上半期には、国内で複数の大規模なサイバーインシデントが発生し、その被害規模と影響の深刻さが浮き彫りになった。

以下に、情報漏洩件数と業務への影響という二つの観点から主要な事例をまとめる。

2025年 国内外主要インシデント事例:被害規模と影響

これらの事例は、サイバーリスクが単なるIT部門の課題ではなく、事業の停止、金銭的損失、ブランドイメージの失墜といった経営に直結する課題であることを明確に示している。

情報漏洩

業務影響

3.2 事例から学ぶ攻撃手口と脆弱性

上記インシデントの分析から、いくつかの共通した傾向と教訓が導き出される。

第一に、侵入経路の共通性である。

多くの事例が、VPN機器やリモートデスクトップの脆弱性、またはフィッシング攻撃による認証情報の窃取を起点としている。

第二に、サプライチェーンの弱点の露呈である。

大手損害保険会社E社への攻撃は、自社の防御が強固であったにもかかわらず、取引先の運送会社を経由したサプライチェーン攻撃であった。

これは、自社だけでなく、関連企業やパートナー企業のセキュリティ体制まで含めた包括的なリスク管理が不可欠であることを示唆している。

第三に、攻撃による被害の連鎖と増幅である。

大手保険会社やテーマパークの事例は、ランサムウェア攻撃が単にデータを暗号化するだけでなく、顧客情報の漏洩という二次被害を引き起こし、「二重脅迫」の実態を証明している。

これにより、企業は金銭的損失だけでなく、信用の失墜、行政指導、法的リスクといった複数のリスクに同時に直面することになる。

サイバー攻撃の被害は一過性のものではなく、複数年にわたる復旧作業、顧客対応、そしてブランドイメージの回復という、複雑な連鎖的影響を引き起こす。

また、対策の遅延コストも無視できない。

大手損害保険会社への攻撃は2024年5月に発生したにもかかわらず、発表が2025年5月になっている。

さらに、あるビジネスSNSサービスの設定不備は、2013年から10年以上にわたって放置されていた事例も報告されている。

これらの事例は、初期段階での脆弱性管理やインシデント対応の遅れが、最終的に莫大な被害件数や長期的な影響につながることを示唆している。

セキュリティ対策は「事後対応」ではなく「先手管理」が重要であり、脆弱性の放置は「潜在的な負債」として蓄積され、いつか必ず支払いが必要になるという認識を経営層が持つべきである。

- 参考リンク

- Global Reach

・2025年セキュリティインシデントランキング【上半期の最新事例からサイバー攻撃対策を学ぶ】- セキュリティ対策ラボ

・ランサムウェアの事例 【2025年】

第4部:脅威への対応:経営・組織・技術の三位一体戦略

絶えず進化するサイバー脅威に対し、企業はどのように立ち向かうべきか?技術的な防御策だけでは、もはや十分とはいえません。

本章では、サイバーレジリエンスを経営、組織、技術の3つの側面から捉え、複合的なアプローチで脅威に対応するための戦略を探ります。

AIの悪用が巧妙化する中、単なる防御を超えて、事業を継続・成長させるための「攻め」のセキュリティ戦略の構築がいかに重要であるかを解説します。

4.1 経営層が主導するサイバーレジリエンスの構築

現代のサイバー脅威に対応するためには、セキュリティ戦略の根本的な転換が不可欠である。

ガートナーは、2025年以降のセキュリティ戦略は「守ること」そのものではなく、「限られた経営資源の中で、いかに戦略的に守り、支え、変化に対応できるか」にシフトすべきだと提言している。

この戦略的転換の鍵となるのが、「パフォーマンス」「レジリエンス」「アジリティ」という3つの優先課題である。

経営層が主導する3つの優先課題

パフォーマンス

成果に直結する効率的なセキュリティ体制を構築する。

セキュリティ活動の成果を可視化し、無駄な統制を廃止する。

AIの導入によるプロセス最適化を推進する。

レジリエンス

ビジネスへの影響が最も大きい資産に防御を集中する。

障害が起こることを前提とした訓練計画を策定し、事業継続計画(BCP)と連携させる。

アジリティ

変化に即応し、リスク対応を「後追い」から「先読み」に変える。

迅速な意思決定を可能にするための権限委譲と、部門横断的なリスクマネジメントを導入する。

4.2 人と組織に焦点を当てたセキュリティ強化

技術的な対策だけでは、増大する脅威に完全には対応できない。

セキュリティを組織文化として根付かせ、従業員一人ひとりが「セキュリティの当事者意識」を持つことが不可欠である。

特に、AIを悪用したフィッシングやディープフェイク攻撃が増加する中、人間の心理的な脆弱性を突く攻撃に対する防御は、技術だけでなく、継続的なセキュリティ教育と訓練によってしか実現できない。

ランサムウェア攻撃による長期的なビジネス停止事例を教訓に、インシデント対応はセキュリティ部門単独の議論から、事業継続計画(BCP)や危機管理といった組織全体の議論へと再構築されるべきである。

また、限られたリソースで最大の成果を引き出すためには、現場の従業員が自律的にセキュリティに関する意思決定を行う能力、すなわち「サイバージャッジメント」を強化することが重要となる。

4.3 最新の技術的対策とベストプラクティス

現代の脅威に対応するためには、以下の技術的対策を多層的に講じることが求められる。

基本対策の徹底

ソフトウェアは常に最新の状態に保ち、既知の脆弱性を迅速に管理する。

また、多要素認証(MFA)を導入することで、認証情報の窃取を起点とする攻撃を防ぐ。

信頼できるセキュリティ対策ソフトを導入し、パターンファイルを常に最新化することも基本中の基本である。

高度な防御戦略

ゼロトラストの概念に基づき、ネットワーク内外のアクセスをすべて信頼しないという前提で、強力な認証とアクセス制御を行う。

この考え方を実装する上で有効なのが、SASE(セキュア・アクセス・サービス・エッジ)のようなソリューションであり、これはサプライチェーン攻撃対策にも有効である。

AIを組み込んだ防御

攻撃者が生成AIでマルウェアコードを生成し、フィッシングを巧妙化させている一方で 、防御側もAIを活用したソリューションを導入している。

AIを活用した脆弱性診断や異常検知によって、攻撃者のスピードと適応力に対抗することが、今後のセキュリティ戦略の鍵となる。

クラウドネイティブな対策

IaaS/PaaS環境への攻撃に対応するため、CNAPP(クラウド・ネイティブ・アプリケーション保護プラットフォーム)の動向に注目し、クラウド環境のセキュリティをエンド・ツー・エンドで確保する必要がある。

- 参考リンク

- wiz LanScope

・【最新】国内外のサイバー攻撃事例20選!対策も併せて解説- Gartner

・日本の企業が2025年に押さえておくべきセキュリティとプライバシーに関する12の重要論点を発表- 総務省国民のためのサイバーセキュリティサイト

・マルウェア(ウイルス等)対策- Google Cloud blog

・組織をランサムウェアの脅威から守るためのベスト プラクティス

第5部:結論と今後の展望

サイバー空間の脅威は、AI技術の進化と密接に結びつき、日々その姿を変えています。

2025年のサイバーセキュリティレポートでは、AIの悪用がもたらす脅威の深刻化と、それに対抗するための新たなアプローチを詳細に分析しました。

本章では、これまでの議論を総括し、今後企業が直面するであろう脅威と、それに備えるためのロードマップを提示します。

5.1 主要な知見の総括

2025年のマルウェア脅威は、AIの悪用による攻撃の「プロ化」と「民主化」によって、かつてないほど複雑化・加速化している。

ランサムウェア、情報窃取型マルウェア、AIを悪用したフィッシングなど、脅威の多様化が進むとともに、その目的は単なるデータ窃取だけでなく、業務停止や社会機能の麻痺を狙う経営リスクへと変容している。

これらの脅威に対抗するためには、単なる技術的防御だけでは不十分である。

経営層のリーダーシップ、従業員のセキュリティ意識向上、そしてインシデント対応計画との連携が不可欠である。

特に、攻撃は避けられないという前提に立ち、いかに迅速に復旧し事業を継続するかという「サイバーレジリエンス」の考え方が、現代のセキュリティ戦略における最重要指標となっている。

5.2 予測される未来の脅威と備えるべきこと

今後のサイバー脅威は、AIの進化と密接に結びついていくことが予測される。

自己進化する自律型AIマルウェアのような脅威が現実化する可能性も否定できない。

AIの悪用は、ディープフェイクや音声模倣といった、人間の心理を直接攻撃する手法をさらに高度化させるだろう。

企業は、AIを攻撃と防御の両面で理解し、戦略的に活用する必要がある。

セキュリティ戦略を「コスト」から「企業価値を創造する経営基盤」へと再定義する経営的な視点が、今後ますます重要になる。

限られたリソースの中で、ビジネスにとって最も重要な資産を特定し、その保護と迅速な復旧に焦点を当てたレジリエンスの構築こそが、現代企業に求められる最も効果的な投資戦略となるだろう。

当サイトの関連記事

【マルウェア対策】感染の兆候や感染予防まとめ【感染したかも?!】

Instagramから「身に覚えのないパスワードリセット」が届いたら?1,750万件攻撃の真相と対策

偽のブルースクリーンでPC感染?最新攻撃「PHALT#BLYX」の手口と対策

「私はロボットではありません」は本物?偽reCAPTCHA詐欺と対処法

X(エックス)のAIアシスタントGrokを悪用した【Grokking】とは

Google Playストアのマルウェア脅威【Anatsa】とあなたもできる対策

偽サイトに要注意!フィッシング詐欺対策に必須の【7つのポイント】

フィッシング被害に遇ったら?フィッシングを防ぐ確実な方法とは

パスワード流出してない?Have I Been Pwned?で今すぐ確認!無料で使える情報漏洩チェックツール