Web3フィッシング詐欺の手口と対策|承認一つで全資産を失う罠と防衛習慣

公開日:

※当サイトはアフィリエイトプログラムを利用しています。

暗号資産やNFTを持つ人が増えた今、詐欺師が最も多用している手口をご存知ですか?

派手なラグプルや複雑なスマートコントラクトの仕掛けより、もっと単純で、もっと多くの人が被害に遭っている手口があります。

フィッシング詐欺です。「フィッシングなら知ってるよ」とあなたは思うかもしれません。

Web3のフィッシングは、銀行やショッピングサイトを騙る従来のフィッシングとは、仕掛けの場所と奪われ方が根本的に違います。

気づいたときには、ウォレットの中身がゼロになっているのです。

この記事に出てくる用語集

Web3の世界には独特の言葉が多く、「意味をよく知らない=詐欺師の思うつぼ」です。

まずは言葉から押さえておきましょう。

- ウォレット

- 「暗号資産を管理するデジタル財布」。MetaMaskが代表的ですね。

銀行口座と違うのは管理するのは自分だけという点。

「秘密鍵」や「シードフレーズ」を知っている人が、その資産の持ち主と同じ権限を持ちます。 - シードフレーズ(リカバリーフレーズ)

- 「ウォレットを復元するための12〜24個の英単語の並び」。

これをあなた以外の誰かに知られると、ウォレットを作った端末が手元になくても第三者が完全に乗っ取り可能。

絶対に誰にも教えてはいけない情報であり、どんなサービスも入力を要求しません。 - 秘密鍵

- 「ウォレットの暗証番号にあたるもの」。

厳密には上記のシードフレーズから生成される英数字の文字列で、これをあなた以外の誰かに知られると即座に資産を移動されます。 - 承認トランザクション(Approve)

- 「スマートコントラクトに操作権限を与える許可」のこと。

MetaMaskなどのウォレットに確認画面が出ますが、内容を読まずに「承認」を押す人が多く、これが詐欺の入口になるのです。 - ドレイナー

- 「ウォレット内の資産を根こそぎ抜き取るよう設計された悪意あるスマートコントラクト」。

フィッシングサイトに誘導して「承認」を押させるだけで発動し、数秒でウォレットが空に。 - Discord

- 「NFT(デジタル資産)プロジェクトやWeb3コミュニティが多用するコミュニケーションツール」。

公式を装った偽チャンネルや、乗っ取られたアカウントからのDM被害が多発していて、Web3フィッシングの主戦場になっています。 - OpenSea・Blur

- 「NFTの売買が行われる主要なマーケットプレイス」。

これらを装ったフィッシングサイトが多数存在し、公式サイトと見分けがつかない精度で作られています。 - コントラクトアドレス

- 「スマートコントラクトの住所にあたる英数字の文字列」。

MetaMaskの承認画面にはこのアドレスが表示されますが、ほとんどの人が読まずに承認しているんですね。ここを確認する習慣が防衛の基本となります。 - IPFS(InterPlanetary File System)

- 「特定のサーバーを持たない分散型ファイル保存の仕組み」。

世界中のノード(参加コンピュータ)にデータが分散されるため、どこか一箇所を止めても消えないという特性があります。

正規の用途も多い技術ですが、詐欺師が「消えない偽サイト」を作るために悪用。 - アドレス・ポイズニング

- 「送金先アドレスの履歴に、見た目の似た偽アドレスを紛れ込ませる攻撃」。

暗号資産のアドレスは42文字の英数字ですが、人間は全部読まず最初と最後の数文字だけ確認するという習慣があります。

詐欺師はその習慣を狙って、中身だけ違う偽アドレスを仕込みます。

Web3フィッシング詐欺とは?

Web3フィッシングとは、あなたを本物そっくりの偽サイトや偽メッセージに誘導し、シードフレーズの入力や悪意ある承認操作をさせ、ウォレットの資産を盗み取る詐欺。

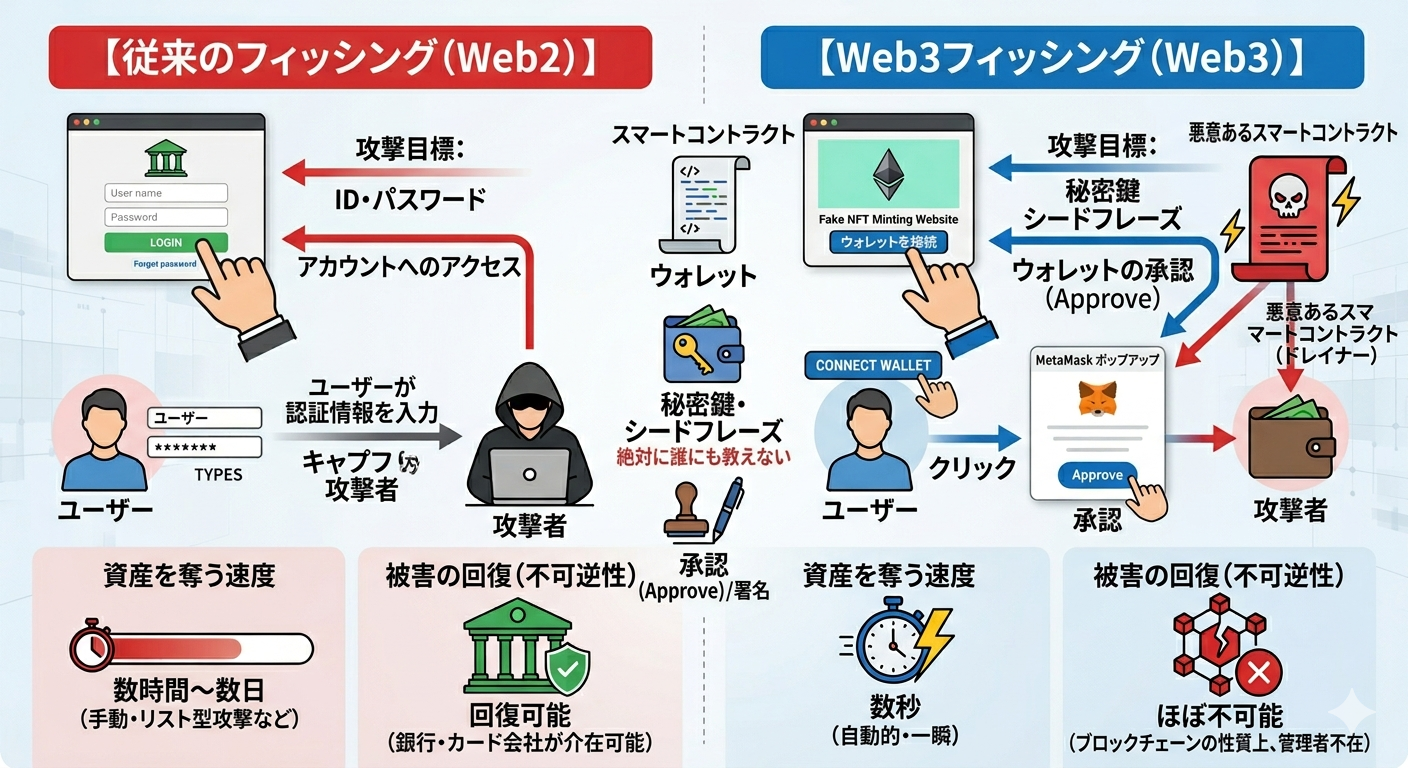

Web2の傾向

攻撃の規模は大きいものの、中央集権的なプラットフォーム(銀行、ISPなど)が介入できるため、不可逆性(取り返しがつかない度合い)は相対的に低く抑えられています。

Web3の傾向

コード(スマートコントラクト)が法となるため、一度不正な署名(Approve/Permit)を行うと、数秒でウォレットが空になり、管理者が存在しないため復元は事実上不可能です。

| 比較項目 | Web2フィッシング | Web3フィッシング |

|---|---|---|

| 攻撃の主目的(ターゲット) | ID・パスワード、クレジットカード情報、個人情報 | 秘密鍵、シードフレーズ、ウォレットの署名・承認(Approve) |

| 主な侵入経路(ベクター) | メール(スパム)、SMS、偽のECサイトやログイン画面 | Discord/X(Twitter)のDM、偽のAirdrop(無料配布)サイト、偽のMintサイト、Telegram |

| 資産奪取の速度 | 数時間〜数日(手動での不正利用やリスト型攻撃を伴うことが多い) | 数秒(署名した瞬間にスマートコントラクトによって自動的かつ瞬時に資産が転送される) |

| 被害の不可逆性(リカバリー) | 条件により可能(銀行やカード会社に連絡し、取引の停止や補償を受けることができる場合がある) | ほぼ不可能(ブロックチェーンの性質上、一度記録されたトランザクションは管理者不在のため取り消せない) |

| 必要な防御策・リテラシー | 2段階認証(2FA)、パスワードマネージャーの利用、URLの確認 | ハードウェアウォレットの利用、トランザクション内容(署名内容)の解読と確認、Revoke(承認取り消し)の習慣 |

| 攻撃の自動化レベル | 中(スクリプトによる自動ログイン等はあれど、最終的な換金に手間がかかる) | 高(Drainerと呼ばれる自動資産搾取スクリプトが流通しており、署名一つで全資産を抜かれる) |

あわせて読みたい

Web2とWeb3で何が違う?ソーシャルエンジニアリングが招く致命的な結末の差

Web3フィッシングの手口5パターン

- 目次

- ・偽サイト誘導(URLスプーフィング)

- ・偽Discord通知・DM誘導

- ・ウォレット承認詐欺(マリシャスApprove)

- ・エアドロップ詐欺

- ・広告枠を利用した偽サイト

- ・消えない偽サイト(IPFS・ENS悪用)

- ・アドレス・ポイズニング

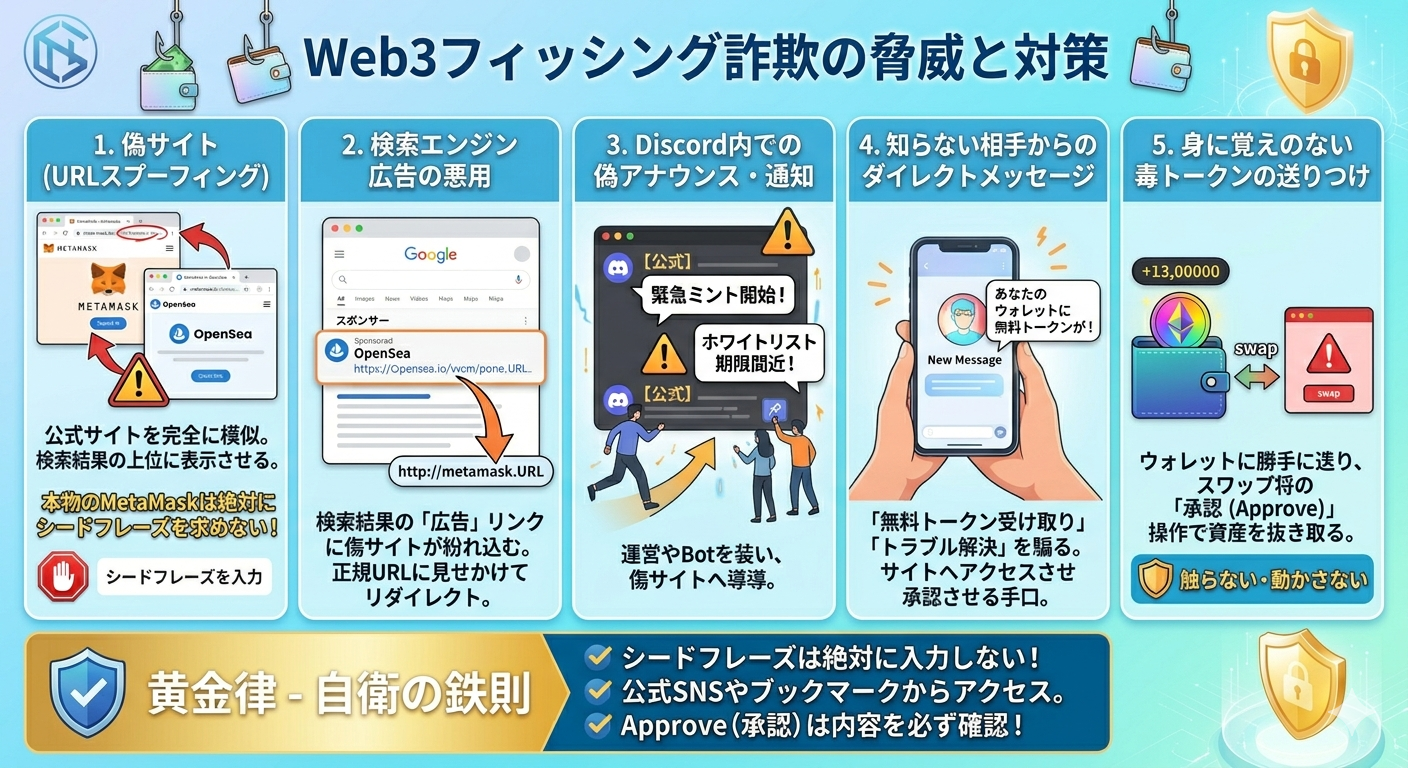

偽サイト誘導(URLスプーフィング)

OpenSeaやMetaMaskの公式サイトに見た目を完全コピーした偽サイトを作り、Google広告やSNSで上位表示させます。

URLの違いはわずか1文字のことも。「opensea.io」と「0pensea.io(ゼロとオーを入れ替え)」のような細工は、急いでいるときには見落とします。

サイトにアクセスしてウォレットを接続しようとすると、「シードフレーズを入力してください」という画面が表示されます。

本物のMetaMaskはウェブサイトにシードフレーズを入力させることは絶対にしません。

「シードフレーズを入力してください」という画面が表示された時点で詐欺なのです。

なぜ偽サイトは消えないのか

従来のフィッシング対策は、悪意あるドメインを特定してサーバー停止要請を行うことで対応してきました。

しかしWeb3フィッシングでは、偽サイトのコンテンツがIPFS・ArweaveといったWeb3の分散型ストレージに保存されています。

特定のサーバーを閉鎖してもコンテンツはネットワーク上に残り続け、攻撃者は即座に新しいアクセス経路を生成できます。

さらに攻撃者は「secure-metamask.eth」のようなENS(Ethereum Name Service)ドメインを取得し、悪意あるIPFSコンテンツに紐づけます。

ENSドメインの登録には本人確認が不要なケースが多く、攻撃者の匿名性は完全に担保されます。

「サイトを消せば終わり」という従来の対策が、Web3フィッシングには通用しない理由なんですね。

偽Discord通知・DM誘導

NFTプロジェクトのDiscordサーバーは詐欺師の主戦場です。

一つ目はBot通知の偽装。「ミント(NFTを新たに発行)が始まりました」「ホワイトリスト(一般販売前にNFTを優先的かつ有利な条件で購入できる権利を持つウォレットアドレスのリスト)の期限が今夜です」という、公式を装ったBot経由で偽の通知を送信。

急かされた参加者をフィッシングサイトに誘導。

二つ目は公式アカウントの乗っ取りですね。

NFTプロジェクトの運営者アカウント自体が乗っ取られ、「公式アナウンス」として詐欺リンクが拡散される事例が多発しています。

ウォレット承認詐欺(マリシャスApprove)

ウォレット承認詐欺は被害額が大きくなりやすい手口です。

偽のNFTミントサイトや偽のDeFiプロトコル(分散型金融)に誘導され、MetaMaskの承認画面で「Confirm(確認)」を押させます。

押した操作自体は正常に見えますが、その承認には「ウォレット内のすべてのトークンを移動する権限」が含まれているというわけ。

承認ボタンを押した数秒後に、ウォレットから全資産が消えます。

ドレイナーと呼ばれるスマートコントラクトを使ったこの手口は2023〜2024年に爆発的に増加し、被害総額は数百億円規模にのぼります。

ウォレット認証詐欺の手口と対策|承認ボタン一つで資産が消える仕組みを知る

ラグプル詐欺の手口と騙されない人の習慣|知ってるつもりが一番危ない

さらに近年は、「Permit署名」と呼ばれる進化型の手口が急増しています。

通常の承認はブロックチェーン上に記録が残りますが、Permit署名はオフチェーン(チェーン外)で完結するため、ガス代(取引手数料)がゼロです。

「何もしていないのにトークンが消えた」という被害報告の多くは、このPermit署名が原因。

2025年のデータでは、100万ドルを超える大規模フィッシング被害の38%がこのPermit系署名に起因していて、1件で約10億円相当を失った事例も報告されています。

Permit署名の見分け方

MetaMaskのポップアップに「Permit」「DAI_PERMIT」「ALLOWANCE」といった文字が含まれていたら要注意です。

正規のサービスがPermit署名を求める場合もありますが、見知らぬサイトでこれが出たら即座に拒否してください。

エアドロップ詐欺

「あなたのウォレットに無料トークンが届いています。受け取りにはここをクリック」というメッセージで誘導します。

しかしそのトークンを「受け取ろう」としてサイトにアクセスし、承認操作をした瞬間、資産を抜き取られます。

「もらえる」と思った行動が、「奪われる」結果を招くという仕組み。

エアドロップ詐欺手口6パターンと対策|無料トークンの罠から資産を守ろう

広告枠を利用した偽サイト

例えばGoogleで「MetaMask ダウンロード」「OpenSea ログイン」と検索したとき、検索結果の一番上に偽サイトの広告が表示される場合があります。

Googleは広告の審査をしていますが、詐欺師は正規のURLに見せかけた広告URLから、クリック後にリダイレクト(別のページに移動)される仕掛けを使ってすり抜けます。

「検索して出てきたから安全」という思い込みが、最大の危険要因に。

あわせて読みたい

暗号資産の偽取引所と自動売買Bot詐欺に遇わないために|その利益は本当ですか?

AIの進化で「人間の証明」が必要な時代到来|World IDを狙う詐欺に注意

消えない偽サイト(IPFS・ENS悪用)

従来のフィッシング対策は、悪意あるドメインを特定してサーバー停止要請で対応してきました。

しかしWeb3フィッシングでは、この対策がほぼ機能しないんですよ。

偽サイトのコンテンツはIPFS・Arweaveといった分散型ストレージに保存されています。

特定のサーバーを閉鎖しても、コンテンツはネットワーク上に残り続け、攻撃者は即座に新しいアクセス経路を生成できてしまう。

さらに攻撃者は「secure-metamask.eth」のようなENS(Ethereum Name Service)ドメインを取得し、悪意あるIPFSコンテンツに紐づけます。

ENSドメインの登録には本人確認が不要なケースが多く、攻撃者の匿名性は完全に担保されます。

一般のブラウザからIPFS上のコンテンツにアクセスするには「ゲートウェイ」と呼ばれる橋渡し役が必要ですが、このゲートウェイは正規の用途でも広く使われています。

ゲートウェイ自体をブロックすることはWeb3インフラ全体の利便性を損なうため、防御側は根本的な対策が取りにくいという構造的な問題が。

「サイトを消せば終わり」という対策が、Web3フィッシングには通用しないわけですね。

アドレス・ポイズニング

高度な技術知識を必要とせず、人間の「確認のクセ」を突く手口です。

暗号資産の送金先アドレスは42文字の英数字を全部読む人はほぼいません。

多くの人が「最初の4〜5文字と最後の4〜5文字だけ確認する」という習慣を持っていて、詐欺師はそこを狙います。

攻撃の流れはこんな感じ。

- 攻撃者がオンチェーンデータを監視し、高額な資産を頻繁に移動させているウォレットを特定

- ターゲットが頻繁に送金しているアドレスと「最初と最後の文字が完全に一致する」偽アドレスを生成

- その偽アドレスから、ターゲットのウォレットへごく少量のトークン(ダスト)を送る

- ターゲットのトランザクション履歴に偽アドレスが表示される

- 次回送金時、ターゲットが履歴からアドレスをコピーすると、意図せず攻撃者へ送金

この手口は2024年に約110億円相当のWBTC(ビットコインの代替トークン)が一度に盗まれるという極めて深刻な事態を引き起こしました。

2025〜2026年にも被害が続いており、「ウォレットの履歴からアドレスをコピーする」という一見安全な操作が罠になり得るということを示しています。

この手口への対策

送金前は必ずアドレスの全文字を確認する。

できれば公式サイトまたはQRコードから直接コピーし、過去のトランザクション履歴からアドレスを再利用しないことが原則です。

なぜ経験者ほど承認を押してしまうのか

Web3に慣れた人は、MetaMaskの承認画面を日常的に操作しています。

あなたにも経験があるかもしれませんが、操作に慣れると、確認が形式化しやすくなりがちでしょ?

パット見て「うん、大丈夫」といった慣れは、詐欺師が最も利用する心理的隙になるのです。

操作の慣れが確認をなくす

承認画面の細部に書かれたコントラクトアドレスや許可の範囲を読む人は、ほとんどいません。

DeFiやNFTを日常的に使っている人ほど、承認という行為自体が当たり前になりすぎて危機感が薄れています。

初心者は怖くて慎重に進むけど、慣れてくると確認をサボってしまう。

慣れが生む油断は詐欺被害に遇う原因の一つということ。

公式っぽさが判断を麻痺させる

詐欺師はサイトのデザイン・ドメイン・SNS演出に相当のコストをかけます。

フィッシングに利用できる犯罪キットが闇サイトで売られていたり、AIで本物そっくりのものを作ったりと、本物と偽物を並べても区別できないレベルの精度で偽サイトを作る技術が、今は誰でも使えるようになっていもます。

本物に見えるように作られているから騙される。

あなた自身の判断を信頼しすぎず「本当に大丈夫?」と思うことが、防衛の第一歩となりますよ。

「急ぎ」の演出が冷静さを奪う

「ミントは今夜23時まで」「ホワイトリスト残り3枠」という演出は、ラグプルでもフィッシングでも共通して使われます。

急かされると人は確認を省略します。これまで何度も使っているフレーズですが、「急いでいるときほど立ち止まる」ことが、最も有効な防衛策になります。

Web2とWeb3で何が違う?ソーシャルエンジニアリングが招く致命的な結末の差

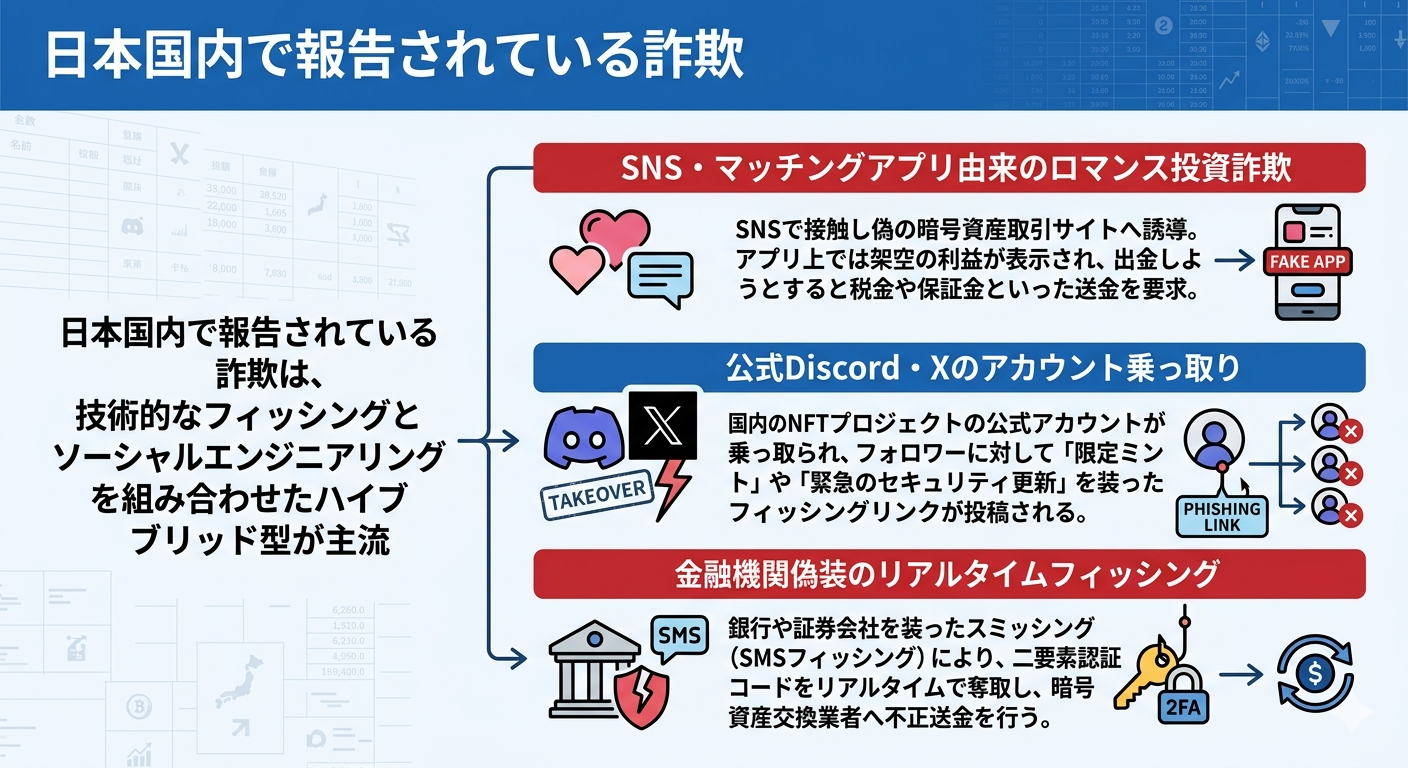

日本国内で報告されている詐欺事例

日本国内で報告されている詐欺は、技術的なフィッシングとソーシャルエンジニアリングを組み合わせた「ハイブリッド型」が主流となっています。

SNS・マッチングアプリ由来のロマンス投資詐欺

SNSで接触し、長期間かけて親密な関係を築いた後、偽の暗号資産取引サイトへ誘導。

アプリ上では架空の利益が表示され、出金しようとすると「税金」や「保証金」としてさらなる送金を要求されます。50代が最も被害に遭いやすい。

公式Discord・Xのアカウント乗っ取り

国内のNFTプロジェクトの公式アカウントが乗っ取られ、フォロワーに対して「限定ミント」や「緊急のセキュリティ更新」を装ったフィッシングリンクが投稿されます。

金融機関偽装のリアルタイムフィッシング

銀行や証券会社を装ったスミッシング(SMSフィッシング)により、二要素認証コードをリアルタイムで奪取し、暗号資産交換業者へ不正送金を行う。

2025年には証券口座のアカウント乗っ取りによる被害が急増し、一度に数億円規模の資産が香港やシンガポールの口座を経由して消失する事例が発生しています。

当局の警告と登録業者の確認

金融庁(FSA)は、暗号資産交換業者が適切に登録されているかを確認することを強く推奨しています。

登録のない業者が暗号資産の売買や管理を行うことは禁じられており、金融庁の職員が特定の銘柄の購入を勧めることは一切ありません。

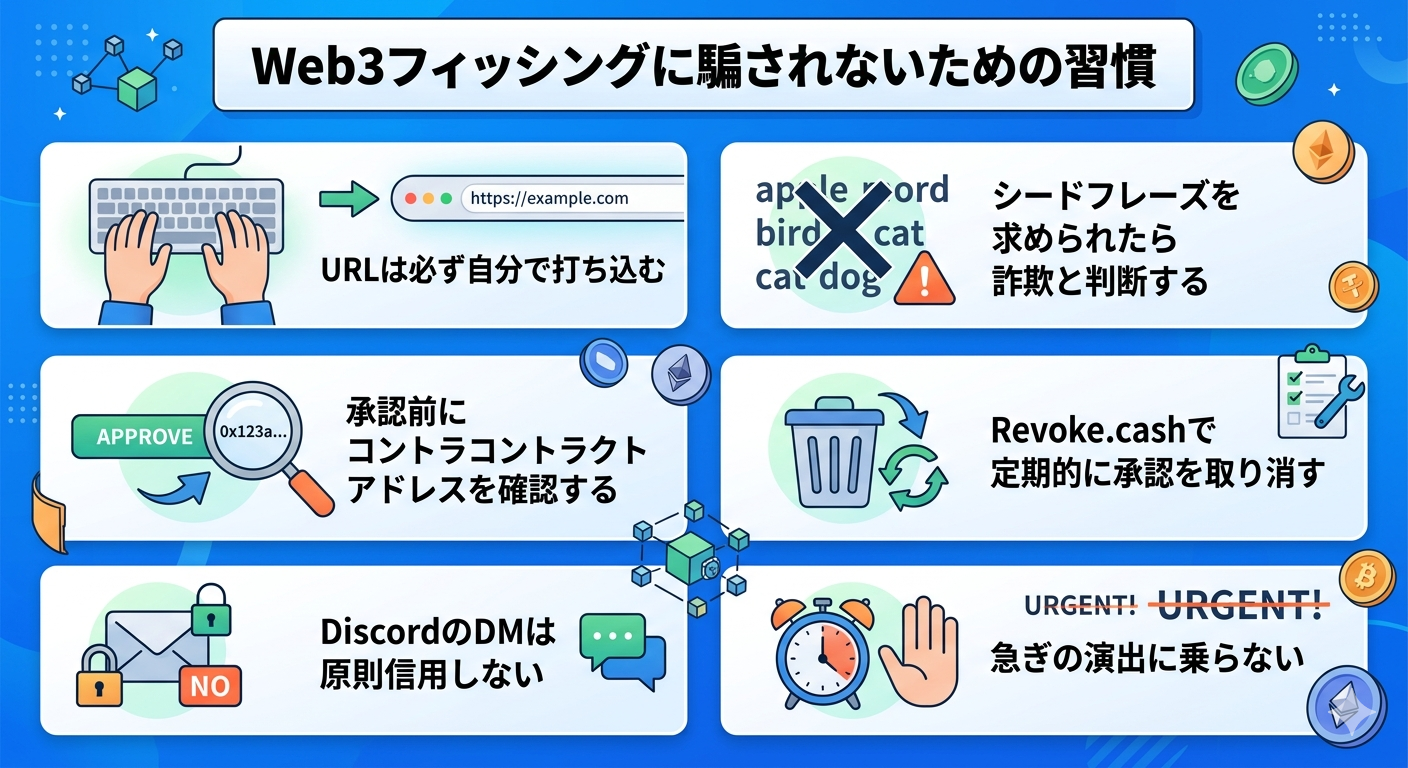

Web3フィッシングに騙されないための習慣

フィッシング詐欺を完全に見抜く方法はありません。

しかし、確認する習慣を持っている人とそうでない人とでは、被害に遭うリスクが大きく変わります。

- 目次

- ・URLは必ず自分で打ち込む

- ・シードフレーズを求められたら詐欺と判断する

- ・承認前にコントラクトアドレスを確認する

- ・Revoke.cashで定期的に承認を取り消す

- ・DiscordのDMは原則信用しない

- ・急ぎの演出に乗らない

URLは必ず自分で打ち込む

SNSやメールのリンクは踏まない。

MetaMask・OpenSea・自分が使う取引所のURLは、ブックマークから開くか、アドレスバーに直接入力する習慣をつけてください。

検索結果の「スポンサー」と表示されている広告欄は踏まない。

これだけで多くの偽サイトへの誘導を防げます。

シードフレーズを求められたら詐欺と判断する

どんな理由があっても、ウェブサイト上でシードフレーズの入力を求められたら詐欺。

ウォレットの復元はウォレットアプリ自体の中でのみ行います。

「公式サポートです」「認証が必要です」「セキュリティ確認です」という言葉は、詐欺の合言葉と思ってください。

例外はありません。

承認前にコントラクトアドレスを確認する

MetaMaskの承認画面に表示されるコントラクトアドレスを、必ず公式サイトや信頼できる情報源と照合してください。

見知らぬコントラクトへの無制限承認(Unlimited approval)を求められたら、拒否するか必要な分だけに制限してください。

承認画面の「詳細を表示」を開く習慣を持つだけで、多くの罠に気付けます。

Revoke.cashで定期的に承認を取り消す

過去に承認したスマートコントラクトの一覧を確認・取り消しできる無料ツールです。

| ツール名 | 何ができるか |

|---|---|

| Revoke.cash | 承認済みコントラクトの一覧表示・取り消し |

| Wallet Guard | アクセス先サイトの危険度をリアルタイム警告 |

| Pocket Universe | 承認前にトランザクションをシミュレートして確認 |

Revoke.cashにウォレットアドレスを入力するだけで、承認済みのコントラクト一覧が表示されます。

使っていないプロジェクトへの承認や、見覚えのないものは即座に取り消してください。

DiscordのDMは原則信用しない

「公式スタッフです」「NFTが当選しました」というDiscord DMは、詐欺の定型文です。

公式プロジェクトが個人にDMで特別なオファーを送ることはありません。

Discordの「設定→プライバシー」でサーバー外のメンバーからのDMを受け取らない設定にしておくことをお勧めします。

急ぎの演出に乗らない

「ミントは今夜23時まで」「残り3枠」という演出は、詐欺師が意図的に作り出す焦りです。

本物の限定機会は、公式サイトとSNSを落ち着いて確認すれば必ず裏が取れます。

急いでいるときほど立ち止まる。それが最も有効な防衛策です。

- ✅URLをブックマークまたは直接入力から開いた

- ✅シードフレーズの入力を求められていない

- ✅承認画面のコントラクトアドレスを公式と照合した

- ✅無制限承認(Unlimited)を求められていない

- ✅Revoke.cashで不要な承認を定期的に取り消している

- ✅DiscordのDMのリンクからウォレットを接続していない

- ✅「急ぎ」の演出に急かされて判断していない

- ✅送金先アドレスはトランザクション履歴からではなく、公式サイトまたはQRコードからコピーした

- ✅送金前にアドレスの全文字を照合した

- ✅「失っても許容できる額」の範囲内で考えている

フィッシング詐欺の巧妙さは、本物と見分けがつかない環境を作り出すという点にあります。

サイトのデザインも、Discordの通知も、インフルエンサーの宣伝も、すべてあなたの判断を狂わせるための「演出」です。

「本物に見える」ことと「本物である」ことは別の話。

あなたが目視で判断するより、習慣的な確認手順のほうが信頼できます。

あわせて読みたい

エアドロップ詐欺手口6パターンと対策|無料トークンの罠から資産を守ろう

Web3詐欺とは?知っておくべき10の手口と被害に遇わないための対策

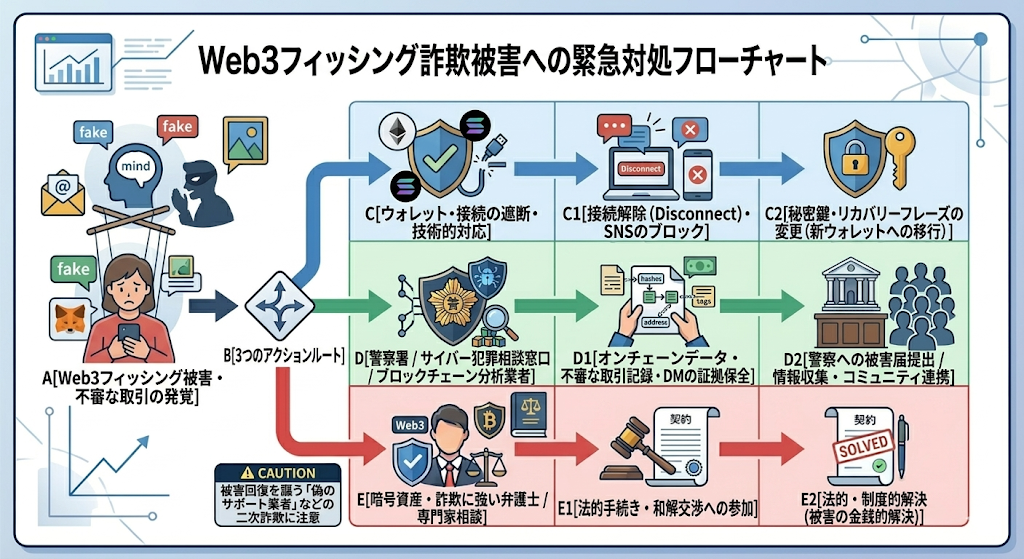

Web3フィッシング被害に遭った時の対処法

予防策を知っていても、被害に遭う可能性はゼロではありません。

「おかしい」と気づいた時点で、少しでも早く動くことが重要です。

気づいた時点ですぐにやること

被害を最小限に抑えるために、気づいた時点で以下を実行してください。

- シードフレーズを入力してしまった場合

そのウォレットはすでに侵害されているとみなし、残存資産を新しいウォレットに即座に移動してください。

古いウォレットはそのまま使い続けない。 - 怪しい承認を押してしまった場合

Revoke.cashで該当コントラクトへの承認を即座に取り消してください。

すでに資産が移動されていた場合は取り戻せませんが、追加被害を防げます。 - 資産を別のウォレットに移す

侵害されたウォレットに残っている資産は、新しいウォレットに速やかに移動させる。

移動操作自体も新しいウォレットから行うのが原則です。

証拠として記録を残す

被害の証拠を可能な限り保全しておくことが、後の相談や手続きに役立ちます。

詐欺師はサイトを即座に消します。気づいた時点ですぐに保存してください。

- ✅フィッシングサイトのURL・スクリーンショット

- ✅誘導されたメッセージ・DM・メールのスクリーンショット

- ✅ブロックチェーンエクスプローラー(Etherscan等)での被害トランザクション記録

- ✅被害に遭った金額・日時・送付先アドレスの記録

相談窓口

- 消費者ホットライン

- 電話番号188(いやや!)。

最寄りの消費生活センターに繋がります。投資・詐欺トラブル全般の相談を受け付けています。 - 警察庁 サイバー犯罪相談窓口

- 各都道府県警察のサイバー犯罪相談窓口へ。

被害届の提出も検討してください。記録が多いほど受理されやすくなります。 - 金融庁 金融サービス利用者相談室

- 電話番号0570-016-811。

暗号資産を含む金融商品に関するトラブルの相談窓口です。

被害回復の現実

正直に言うと、Web3フィッシングによる暗号資産被害は、回収が極めて困難です。

ブロックチェーン上の取引は原則として取り消せず、「承認した覚えがない」という主張はコード上では通りません。

「被害額を取り戻してあげる」と近づいてくる業者は、例外なく二次詐欺(リカバリー詐欺)です。絶対に応じないでください。

ただし、同じフィッシングサイトによる被害者が複数いる場合、記録を持ち寄ることで集団訴訟や当局への情報提供につながる可能性はゼロではありません。

一人で抱え込まず、相談窓口に連絡することをお勧めします。

二次詐欺(リカバリー詐欺)に注意

「あなたの被害を回復できる」「資金を取り戻す方法がある」と接触してくる個人・業者は詐欺です。

暗号資産の被害回復を謳う業者に追加で支払いをしてしまう二次被害が多数報告されています。

公的な窓口以外には相談しないことが原則です。

あわせて読みたいWeb3防犯ガイド

ウォレット認証詐欺の手口と対策|承認ボタン一つで資産が消える仕組みを知る

Web2とWeb3で何が違う?ソーシャルエンジニアリングが招く致命的な結末の差

エアドロップ詐欺手口6パターンと対策|無料トークンの罠から資産を守ろう