Web2とWeb3で何が違う?ソーシャルエンジニアリングが招く致命的な結末の差

公開日:

※当サイトはアフィリエイトプログラムを利用しています。

2022年、Axie Infinityのブロックチェーン基盤「Ronin Network」がハッキングされ、約625億円相当の暗号資産が失われました。

しかしこの事件の発端は、高度な技術攻撃ではありませんでした。

開発者の一人が、LinkedInで届いた「採用オファー」のPDFを開いたことだったのです。

技術がWeb2(中央集権型)からWeb3(分散型)へと進化しても、攻撃者が最も効率的だと考える手法は変わりません。

システムの脆弱性ではなく、人間が持つ「焦り」「欲望」「信頼」という心理的な脆弱性を利用する攻撃手法がソーシャルエンジニアリングです。

この記事では、Web2とWeb3で共通する攻撃の「入り口」と、騙された後に何が起きるかという「結末の決定的な差」を整理します。

騙し方はソーシャルエンジニアリングから

攻撃者が仕掛けるパターンは、Web2でもWeb3でも驚くほど似ています。言葉や舞台が変わるだけで、狙っている心理はまったく同じ。

これまでもフィッシング詐欺などで度々触れてきた詐欺手口です。

あなたから冷静な判断を奪い「早く行動しなければ・・・」というのが、ソーシャルエンジニアリングの最大の目的。

冷静な判断を奪うことに成功すれば次の実質的な攻撃へシフトします。

| 手口 | Web2 | Web3 |

|---|---|---|

| なりすまし | 銀行・Amazonを装ったメール | 有名プロジェクトやインフルエンサーを装ったアカウント |

| おトク感 | クーポン進呈・還付金の手続き | 無料エアドロップ・先行ミントの権利 |

| 恐怖 | 不正アクセス検知・アカウント停止 | ウォレットの同期失敗・ハッキング対策のアップデート |

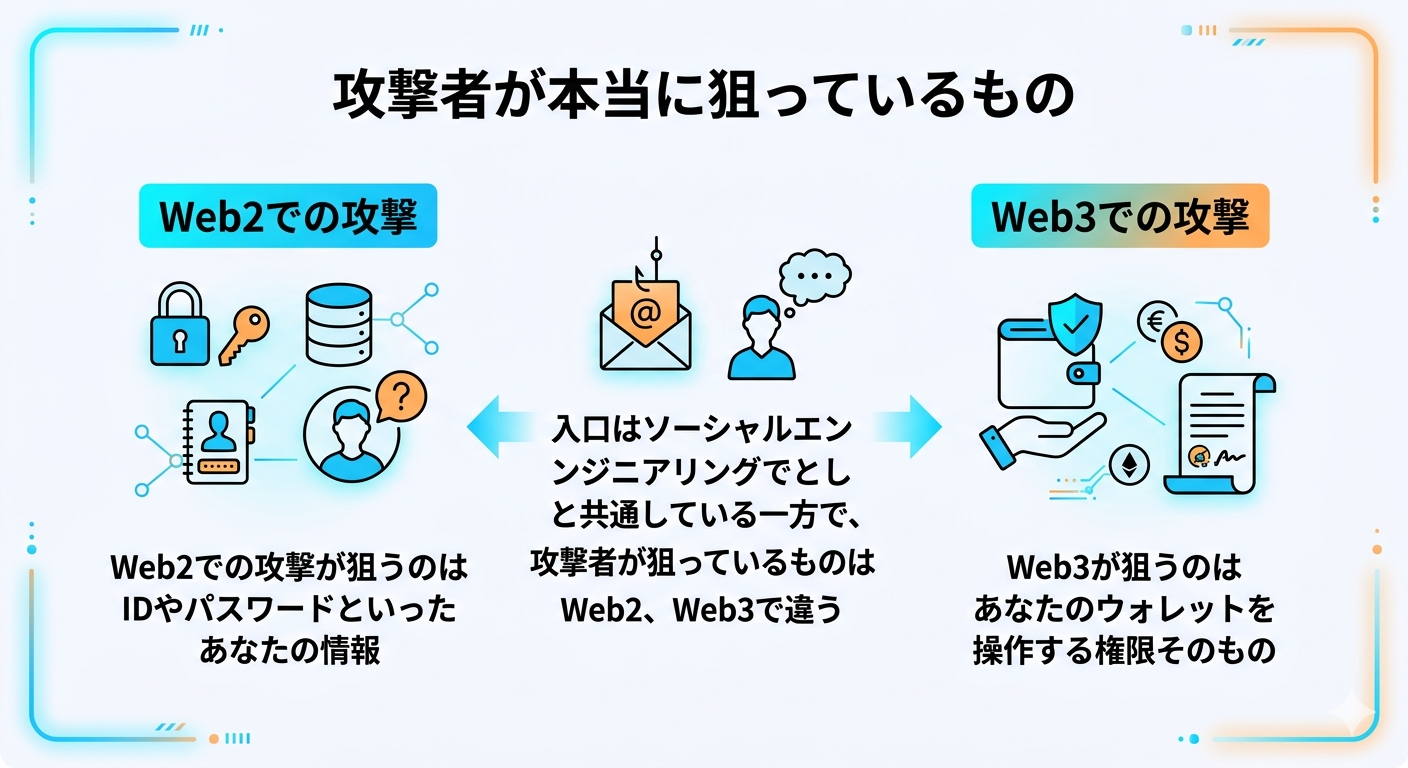

Web2、Web3で狙われる対象が違う

入口はソーシャルエンジニアリングでと共通している一方で、攻撃者が本当に狙っているものはWeb2、Web3で違うため、騙されてしまうと結果は根本的に異なります。

Web2とは、SNSや検索エンジンなど、プラットフォーム企業がデータを一元管理する「中央集権型インターネット」の総称。

Google、Meta、Amazonなどの巨大企業がユーザーデータを収集・管理し、広告収益に活用するモデルが主流です。

Web3とは、ブロックチェーン技術を使った「分散型インターネット」の総称。

暗号資産、NFT、DeFi(分散型金融)などが代表的なサービスで、「大企業に管理されない、ユーザー自身がデータや資産を持つインターネット」として注目されています。

Web2で狙うのは情報

Web2での攻撃が狙うのは、IDやパスワードといったあなたの「情報」。正確には、情報そのものではなく情報のコピーです。

犯人はその情報を使ってあなたになりすましてログインし、個人情報の閲覧や不正操作を行います。

しかしWeb2には「中央管理者」が存在しますので、もし被害に遇ったとしても次のような対処が可能なんですね。

- ・パスワードの変更やアカウントの凍結

- ・不正送金の取り消し(チャージバック)の申請

- ・運営への被害申告と調査依頼

必ず取り戻せる保証はありませんが、「相談できる窓口がある」という事実は大きな意味を持ちます。

たとえるなら、「家の合鍵を盗まれた状態」です。鍵を交換すれば、泥棒はもう入れなくなりますよね。

Web3で狙うのは権限

Web3での攻撃が狙うのは、情報ではなく、ウォレットを操作する権限そのもの。権限を渡せば財布は空になるのです。

シードフレーズを流出させてしまった場合はもちろん、悪意ある署名に同意してしまった場合も、資産を動かす権限が完全に攻撃者へ渡ります。

「ウォレットドレイナー」と呼ばれる資産吸い出しプログラムが発動すると、あなたのウォレット内にあるすべての資産が一瞬で攻撃者のアドレスへ送信されるのです。

このとき、あなたにできることは何もありません。

- ・返金を申請する先がない

- ・凍結を依頼する窓口がない

- ・取り消しボタンが存在しない

ブロックチェーンに刻まれた「送金完了」という事実は、管理者が存在しない仕組み上、誰にも書き換えられません。

たとえるなら、白紙の委任状に実印を押して渡した状態。

相手が何を書き込んでも、全財産を引き抜くことも含めて、「あなたが認めた正当な取引」としてブロックチェーン上に永久に記録されます。

あわせて読みたい

ウォレット認証詐欺の手口と対策|承認ボタン一つで資産が消える仕組みを知る

署名という見えない攻撃面

Web3にはもう一つ、Web2には存在しない「署名」という攻撃面があります。

偽サイトで「ログイン」や「ウォレット接続」のボタンを押したとき、画面上には何も起きていないように見えます。

しかし裏側では、攻撃者があなたのトークンを自由に引き出せる権限(Approve)への署名が静かに完了しているケースがあり、アイスフィッシングと呼びます。

さらに厄介なのは時間差攻撃の存在。

署名だけ取得しておいてすぐには動かず、あなたのウォレットに高額な資産が入った瞬間に自動で引き抜きます。

「あのとき何かおかしなことをした記憶はない」という被害者の証言が多いのは、このためです。

Web2では情報を盗まれることが被害の起点。

Web3では権限を渡した瞬間が、被害の完了となるのです。

あわせて読みたい

NFT詐欺の手口と対策完全ガイド|クリエイターとコレクターを守る確認の習慣

Web3フィッシング詐欺の手口と対策|承認一つで全資産を失う罠と防衛習慣

資産を奪われないための対策

Web2とWeb3では攻撃の入り口は共通していますが、狙われるものと被害確定後にあなたが取れる選択肢がまったく異なります。

以下ではWeb3側の防衛策を重点的に解説しますね。

Web3は「取り返しがつかない」を前提にした行動習慣が必要になるからです。

Web2での対策

- 二段階認証の導入

- 主要なアカウントには必ず二段階認証を設定してください。

万が一被害が発生した場合は、速やかに運営へ連絡し、アカウントの停止や取り消しを申請してください。 - 不審なメールのリンクを踏まない

- メールに記載されたリンクは、送信元が正規に見えても安易にクリックしないでください。

公式サイトへのアクセスはブックマークから行うことを原則にしてください。

この辺りの記事も読むと、Web2での対策が更に理解できますよ。

フィッシング被害に遇ったら?フィッシングを防ぐ確実な方法とは

偽サイトに要注意!フィッシング詐欺対策に必須の【7つのポイント】

Web3での対策

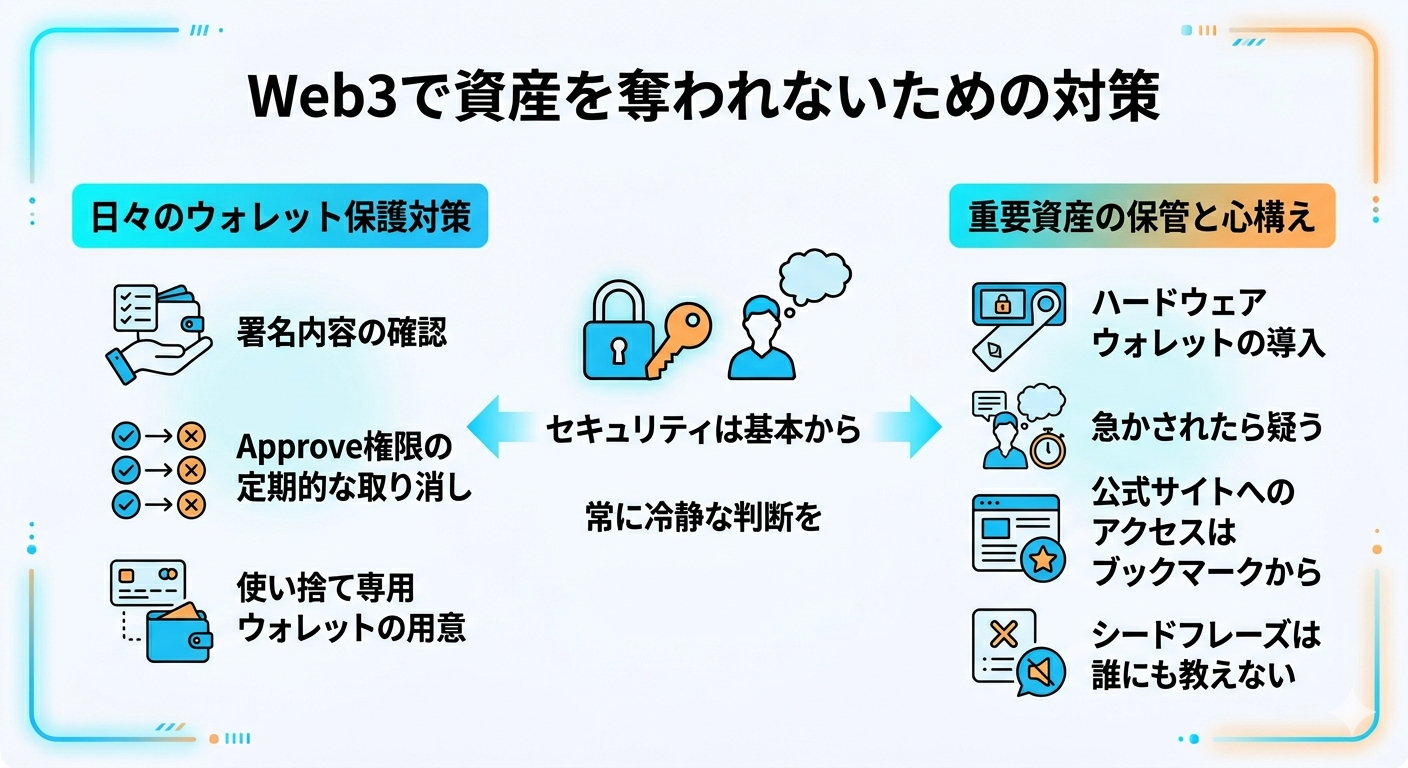

- 署名内容の確認

- 署名を求められたとき、その内容を必ず確認してください。

特にsetApprovalForAllという文字列が含まれている場合は、コレクション内の全トークンを攻撃者が自由に操作できる権限を渡すことになります。

内容がよくわからない署名は承認しないことが最善の選択です。 - Approve権限の定期的な取り消し

- 一度渡したApprove権限は、不要になった時点で取り消す習慣をつけましょうね。

Revoke.cashのようなツールを使えば、承認済み権限の一覧を確認し、不要なものを削除できます。

接続したDAppsが増えるほど攻撃面も広がりますので、定期的なチェックが有効です。 - 使い捨て専用ウォレットの用意

- 新しいプロジェクトへの参加やNFTのミントには、資産をほとんど入れていない専用ウォレットを用意するのをオススメ。

メインの資産とリスクのある操作を切り離すことで、万が一署名を悪用されても被害を最小限に抑えられます。 - ハードウェアウォレットの導入

- より高いセキュリティを求めるなら、LedgerやTrezorといったハードウェアウォレットの導入も検討してください。

秘密鍵がオフライン環境で管理され、署名内容を物理デバイスの画面で目視確認できるため、画面上の偽装に気付きやすくなります。 - 急かされたら疑う

- 「制限時間つきのオファー」「今すぐ接続しないと権利を失う」といった演出は、冷静な判断を奪うための定番パターン。

急かされるほど、一度立ち止まる習慣をつけてください。 - 公式サイトへのアクセス方法

- 公式サイトへのアクセスは、検索結果ではなくブックマークから行うことを原則にしましょう。

検索結果の広告枠に偽サイトが表示されるケースが確認されています。DiscordのDMで送られてきた「公式リンク」も、そのまま信用してはいけません。 - シードフレーズは誰にも教えない

- シードフレーズは、いかなる理由があっても誰にも教えてはいけません。

運営スタッフがシードフレーズを尋ねることは、正規のサービスでは絶対にありません。

あわせて読みたい

エアドロップ詐欺手口6パターンと対策|無料トークンの罠から資産を守ろう

ラグプル詐欺の手口と騙されない人の習慣|知ってるつもりが一番危ない

Web2とWeb3で何が違う?ソーシャルエンジニアリングが招く致命的な結末の差

Web3詐欺とは?知っておくべき10の手口と被害に遇わないための対策

AIの進化で「人間の証明」が必要な時代到来|World IDを狙う詐欺に注意