Claude Codeソースコード流出に乗じたマルウェア拡散中!GitHubの「偽ツール」に注意

公開日:

※当サイトはアフィリエイトプログラムを利用しています。

現在、AI開発者の間で大きな話題となっているAnthropic社のAIエージェント「Claude Code」のソースコード漏洩事件(2026年3月末発生)。

このニュースを悪用し、開発者のデバイスから情報を盗み出す「インフォスティーラー(情報窃取型マルウェア)」の配布キャンペーンが急拡大しています。

「話題のツールを早く試したい」「制限解除版に興味がある」といった知的好奇心が、取り返しのつかない被害を招く恐れがあるので情報共有します。

Vidar窃盗マルウェアとGhostSocksプロキシマルウェアを配布

まず、今回のマルウェア拡散に利用されたサービスを簡単に紹介します。

Claude Codeとは

Anthropic社のAI「Claude」をターミナル(CLI)から使い、コードの生成・編集・実行・デバッグなどを自動化するためのエージェント型コーディング支援ツールです。

開発者だけでなく、非エンジニアでも「やりたいこと」を自然文で指示してソフトウェア開発を進められる点が特徴。

コード生成の印象が強くChat GPTに比べるとユーザーは少なかったものの、アメリカ政府とのゴタゴタから一気にユーザー数が増えました。

ユーザー数が増えたあとにソースコード漏洩が起きてしまった。

GitHubとは

開発作業をチームで行える開発プラットフォームです。

オープンソースから企業開発まで幅広く使われ、世界最大級の開発者コミュニティを形成しています。

GitHubは名前の通り、Gitというバージョン管理システムのためのサービスです。

Git自体が今やほとんどの現場で標準ツールになっているので、そのGitをそのまま便利に使えるGitHubも、一緒に事実上の標準のような立ち位置になりました。

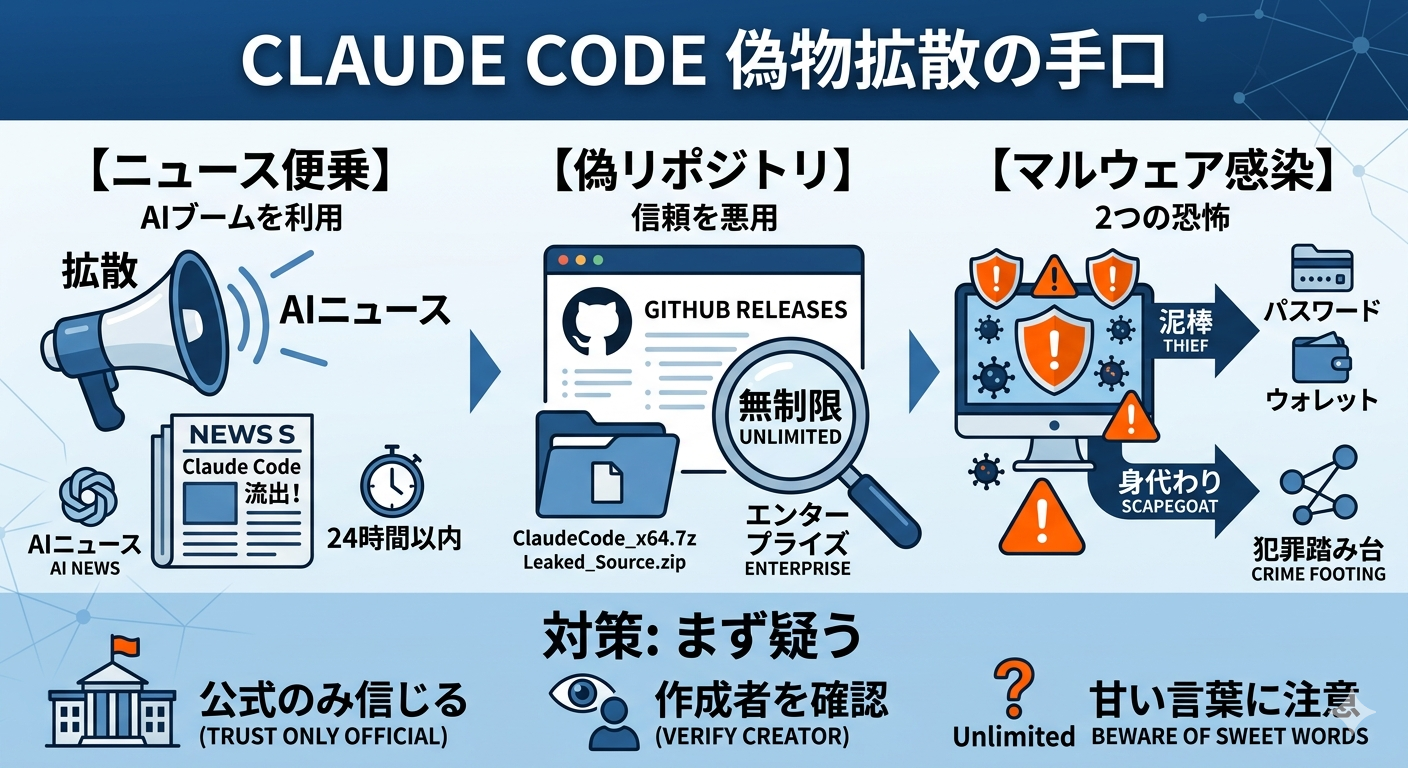

攻撃の手口

漏洩したクロード・コードを装い、GitHubリポジトリを通じてマルウェアが配布されています。

攻撃者は、ニュース発生から24時間以内に巧妙な罠を仕掛けています。

- ・GitHub Releasesの悪用

「GitHubにあるから安心」という心理を突き、偽のリポジトリに「実行ファイル(.exe)」をアップロード。 - ・魅力的な「嘘」の提示

本来のツールにはない「回数制限なし(Unlimited)」「エンタープライズ機能解放」といった甘い言葉でダウンロードを誘う。 - ・検索汚染

「Claude Code leak download」などの検索キーワードで上位に表示されるようSEO対策(検索エンジン最適化)が施されており、検索エンジンから直接罠に誘導されるケースも確認されている。

あなたは、GitHub上に用意された非常に巧妙に作り込まれた説明ページ(README)に誘導されます。

そこには、「本来は有料の機能がタダで使える」「流出した開発中の機能が試せる」「制限を外した改造版(クラック版)である」といった魅力的な約束が、専門用語を交えてさも本物らしく書き連ねられています。

つまり、詐欺師はただファイルを置いているのではなく、読んだあなたが「これは本物の流出資料だ」と信じ込んでしまうような説明書を周到に用意しているのです。

「ソースが漏れたからタダになる」という理屈を、詐欺師は「説明書(README)」という形を借りて、あたかも事実であるかのように明文化しているというわけ。

配布されているマルウェアの正体

主にVidar (v18.7)やGhostSocksと呼ばれる凶悪なマルウェアが仕込まれています。

Vidar (ヴィダー) v18.7

もっとも有名な「インフォスティーラー(情報窃取型)」のひとつ。

今回のバージョン18.7は、Rustという言語で書かれた最新の「運び屋(ドロッパー)」によって、あなたのPCに送り込まれます。

- 狙われるもの

- ブラウザに保存されたパスワード、クレジットカード番号、閲覧履歴、クッキー(ログイン状態を維持するデータ)。

- MetaMask(メタマスク)などの仮想通貨ウォレットの秘密鍵。

- Discord, Telegram, Slack などの認証トークン(これがあれば、パスワードなしであなたになりすましてログインできます)。

感染からわずか数秒で、PC内の重要データを「一網打尽」にして犯人のサーバーへ送り届けます。

GhostSocks (ゴーストソックス)

Vidarが「泥棒」なら、GhostSocksは「不法占拠者」です。

これは情報を盗むのではなく、あなたのPCを「プロキシサーバー(中継点)」に変えてしまう。

犯人は自分の身元を隠すために、あなたのPCを経由して他のサイトへ攻撃を仕掛けたり、不正アクセスしたりします。

犯人があなたのPCを使って悪いことをするため、ネット上の記録(IPアドレス)には、あたかも「あなたが攻撃した」かのように残ってしまいます。

情報を盗むわけではないので、PCが少し重くなる程度で、自分が犯罪の踏み台にされていることに気付くのが非常に困難です。

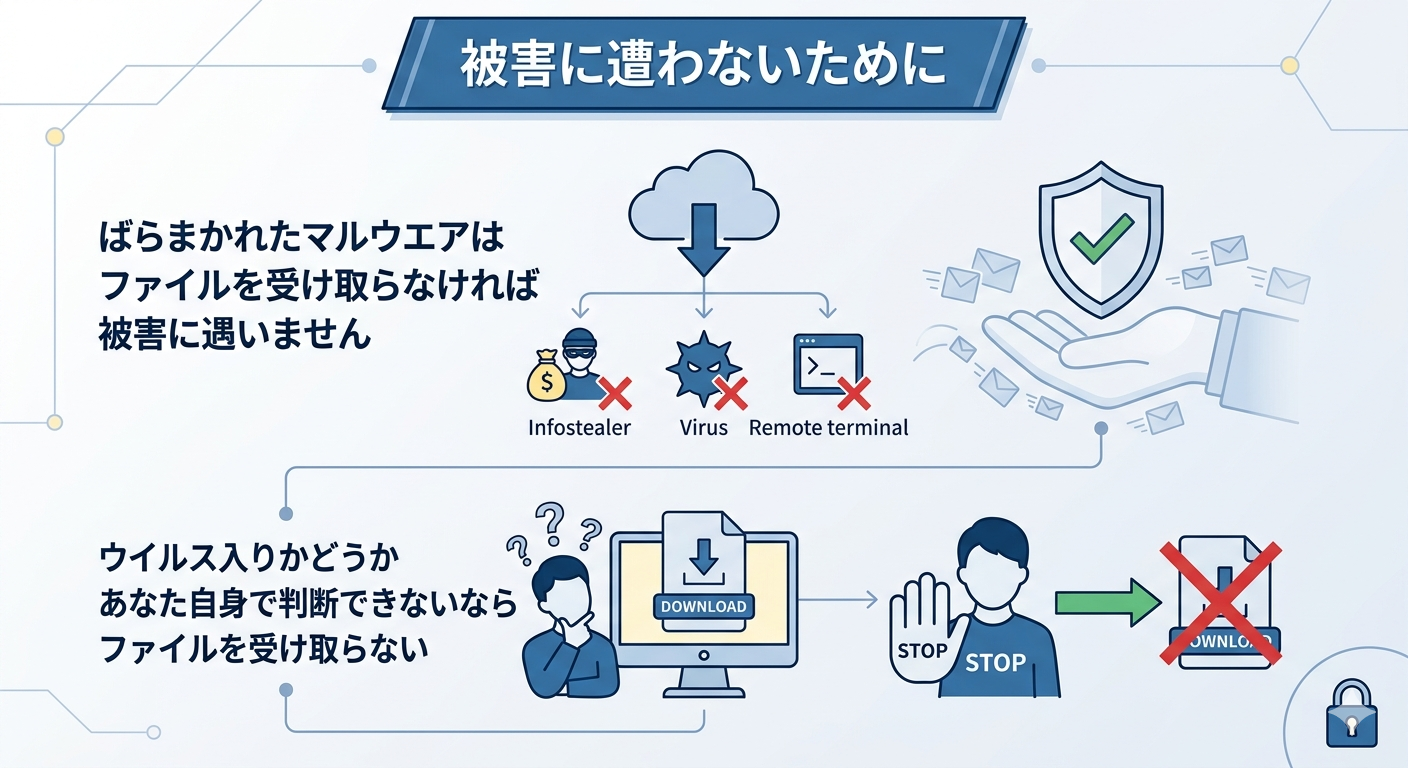

被害を防ぐために

今回のClaude Codeのソースコード漏洩に乗じ、ばらまかれたマルウエアは、あなたが受け取らなければ被害に遇いません。

ウイルス入りかどうかあなた自身で判断できないなら、ファイルを受け取らないことです。

絶対に触れてはいけない危険なファイル・発信源リスト

もし、インターネットやSNS、GitHubで以下の名前を見かけたら、それはウイルスだと断定して間違いありません。

警戒すべきファイル名

犯人は、もっともらしい名前をつけて「本物感」を出しています。

ClaudeCode_x64.7z / ClaudeCode_x64.exe

「64ビット版の正規インストーラー」を装っています。

本物のClaude Codeはコマンド操作で導入するもので、こうした「.exe」などのインストーラー形式で配布されることはありません。

ClaudeCode_Leaked_Source.zip

「流出したソースコードそのもの」だと思わせて、技術者の好奇心を刺激します。

中身はコードではなく、実行すると即座に情報を盗み出すプログラムです。

TradeAI.exe / Copilot_Beta_Installer.exe

Claude Code以外の人気AIツール(Copilotなど)や、投資用AIを装って配布されています。

複数の「偽ブランド」を使い分けることで、ターゲットを広げようとしています。

注意すべき配布元の特徴

犯人はGitHubのアカウントを使い捨てながら、巧妙に「専門家」を装っています。

不審なアカウント例として、 idbzoomh1, my3jie などが確認されています。

これらはトレンドマイクロによって特定された一例ですが、現在もアルファベットと数字を適当に組み合わせたような新アカウントが次々と作られています。

中には、自動プログラム(Bot)を使って「スター(お気に入り)」や「フォーク(コピー)」の数を水増しし、あたかも多くの人が信頼して使っているように見せかけているリポジトリもあります。

「怪しい」を見抜く最後のチェックポイント

もし目の前のサイトが本物か迷ったら、以下の「違和感」を探してください。

アカウントの歴史が浅い

そのアカウント、作成されたのが「数日前」や「今月」ではありませんか?

説明文がAI製っぽい

README(説明文)が完璧な英語や日本語なのに、中身が薄く、具体的な開発履歴(コミット履歴)が一切ない場合は危険です。

配布場所が「Releases」だけ

ソースコードの変更履歴が全くないのに、いきなり「Releases(配布物)」にファイルが置かれているのは、マルウェア配布専用の使い捨てアカウントの典型的な特徴です。

詐欺師は、あなたが「これニュースで見たやつだ!」と反応した瞬間の思考停止を狙っています。

ファイル名がどれほど本物らしくても、配布されている「場所」と「形式」が公式と異なるなら、それは毒入りの餌でしかありません。

参照元

Trend Micro: Weaponizing Trust Signals

・信頼シグナルを武器化する:クロード・コードによる誘い込みとGitHubリリースペイロード

3つのチェックポイント

「実行ファイル(.exe/7z)」は即ブロック

ソースコードの漏洩ニュースなのに、なぜか「コンパイル済みのインストーラー」が配布されている場合は100%詐欺です。

公式チャネル以外の配布は信じない

Anthropic公式(npmの `@anthropic-ai/claude-code`)以外からの入手はすべてリスクと判断してください。

リポジトリの鮮度を疑う

リポジトリとは、ファイルとその変更履歴を記録する「保管庫」のようなもの。

スター数やフォーク数が多くても、それが数日以内に急増したものはBotによる偽装の可能性が高い。

もし誤ってダウンロード・実行してしまった可能性がある場合は、即座にネットワークを遮断し、OSのクリーンインストールと各サービスのパスワード変更を強く推奨します。こちらも読んでくださいね。

【マルウェア対策】感染の兆候や感染予防まとめ【感染したかも?!】

詐欺師は決して見逃さない

「何らかの情報が流出した」といったことは、ニュースでもよく取り上げられやすく、YouTube動画でいくつも発信しているのを見ました。

その反面、こういった「情報窃取型マルウェアが拡散されている」といった情報は中々見ません。

Moltbookの件もAPIキー流出といったことは取沙汰されず、サービスのユニークさばかりが発信されていたんですね。

Moltbook炎上事件で明らかになった150万件APIキー流出とバイブコーディングの危険性

Anthropic社のAI「Claude」自体は私も記事執筆に使っていて身近な存在。

なのでソースコード漏洩事件には驚きましたし、その前にアメリカの政府とひと悶着あったのも知っています。

Claude Code利用者が爆増したと報じられ、AIはChat GPTしか使っていなった人がClaude Codeに大移動したとも言われています。

そしてソースコード漏洩が起き、界隈ではお祭り騒ぎになっていました。

「Claude Codeってスゴイ」「新しいバージョンがある」「漏洩したコードを他のAIに入れてみた」と、ある種の熱狂が生まれた感じです。

詐欺師はそれを決して見逃さない。

Claude Codeのソースコード漏洩と世界最大級の開発者コミュニティである「GitHub」 を結び付ける辺りが、攻撃者や詐欺師がいかに世相を反映した情報の鮮度に敏感であるかを示していますよね。

攻撃者や詐欺師は、24時間以内に情報漏洩に対する注目を利用し、偽の「漏洩したクロード・コード」GitHubリポジトリを通じて、Vidar窃盗マルウェアとGhostSocksプロキシマルウェアを配布したのです。

こちらも詐欺師の行動が早かった事件です。

2026年1月、Instagramユーザーを標的とした前例のない攻撃が発生しました。

最大の特徴は、フィッシングメールではなくInstagramの正規ドメインsecurity@mail.instagram.comから「本物の通知」が届くという点です。

Instagramから「覚えのないパスワードリセット」が届いたら?1,750万件攻撃の真相と今すぐできる対策

目の前のものを疑う勇気を

攻撃者が狙っているのは、システムの隙間だけではありません。

新しい波に乗り遅れたくない、もっと便利に使いたいという、私たちの「心の隙間」を24時間365日、休むことなく狙い続けています。

私たちが今必要なのは、最新技術への知識以上に、「目の前にある、あまりに都合の良い情報を一度疑ってみる」という姿勢です。

- ❓そのファイルは、本当に公式が配っているものですか?

- ❓その「無制限」という言葉は、物理的にあり得ることですか?

- ❓そのアカウントは、昨日今日作られたものではありませんか?

熱狂の中でこそ、一歩立ち止まる。

そのわずかな慎重さが、あなたの大切な情報と、加害者にならないための平穏な日常を守る盾となります。

関連記事

GitHub内部リポジトリに不正アクセス|プロでも防げなかったVS Code拡張機能の罠

Claude Codeソースコード流出に乗じたマルウェア拡散中!GitHubの「偽ツール」に注意

【マルウェア対策】感染の兆候や感染予防まとめ【感染したかも?!】

パスワードなどが漏洩していないか「Have I Been Pwned?」という無料サービスをまとめ

Moltbook炎上事件で明らかになった150万件APIキー流出とバイブコーディングの危険性

新品なのにウイルス入り?安価なタブレットを買う前に知ってほしいこと