バイブコーディングアプリであなたの情報が漏洩するかも【45%に欠陥あり】

公開日:

※当サイトはアフィリエイトプログラムを利用しています。

最近、バイブコーディング(Vibe Coding)という言葉が注目を集めています。

ChatGPTやClaude、Cursorなどの生成AIに対し、「こんな感じのアプリを作って」と自然言語で指示するだけで、プログラミング知識がなくても短時間でアプリが完成してしまう手法です。

しかし、この魔法のような便利さの裏には、ユーザーの安全を脅かす深刻なリスクが隠れています。

今回は、AI生成アプリの危うい実態と、被害を避けるための5つの防衛線についてお伝えします。

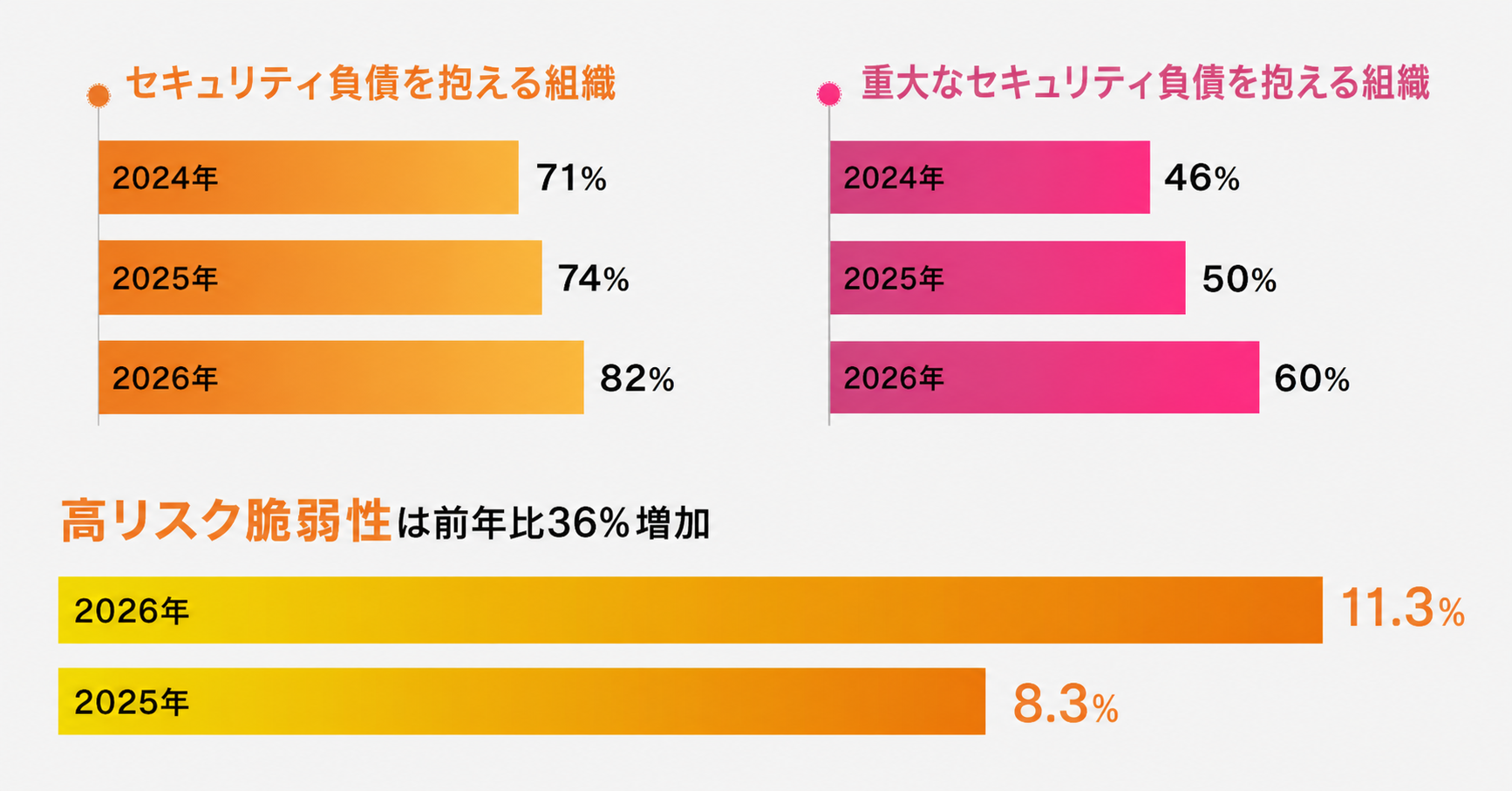

セキュリティ機関の恐るべき調査結果

「Veracode」と「Escape.tech」の調査により、AIが書いたコードの危うさが浮き彫りになっていますので、二つの調査結果を簡単にまとめてみました。

「AI生成コードの45%に欠陥」という事実をあなたはどう感じるでしょうか。

AI生成コードの45%に欠陥

Risky Security Debt is Risingより

AI生成コードの脆弱性率45.1%

まさに、AIに丸投げして作ったコードのほぼ半分にセキュリティの欠陥があるというデータです。

「AIが作ったから最新で安全」という思い込みがいかに危険かを示しています。

言語による格差(Java 72.3% / Python 25.1%)

AIは言語によって得意・不得意が激しいことが示されています。

もし開発者が、AIの苦手な言語でバイブコーディングすれば、さらにリスクは高まるといえます。

人間の目の重要性

レポートでは、AIが生成した後に人間がコードレビューすれば、脆弱性の多くが防げることも示唆。

問題なのは、AIを使うことそのものではなく、AIが出したものをノーチェックで公開する開発者の姿勢であることが、この数字からも読み取れます。

バイブコーディング特有の危うさ

vibeコーディングプラットフォームで構築されたアプリで、2,000件以上の重大な脆弱性を発見した方法より

AIは画面上のデザインやボタンの動作など。目に見える部分を作るのは得意ですが、データベースとの通信や認証といった、APIセキュリティの実装が極めて不十分です。

調査では、API経由で誰でもユーザーデータにアクセスできる状態のアプリが続出しました。

API(エーピーアイ)とは、ソフトウェアやプログラム同士が、特定の窓口を通じて情報をやり取りするための仕組み。

自分が持っていない機能、例えばGoogleマップの地図、天気予報、AIの回答などを他人のサービスから借りられたり、アプリAの情報をアプリBで使う、といったつなぎ役になったりします。

APIの作りが甘く、認証がない、鍵が露出しているなどが、泥棒に勝手口を教えているような状態になり、個人情報漏洩に直結しています。

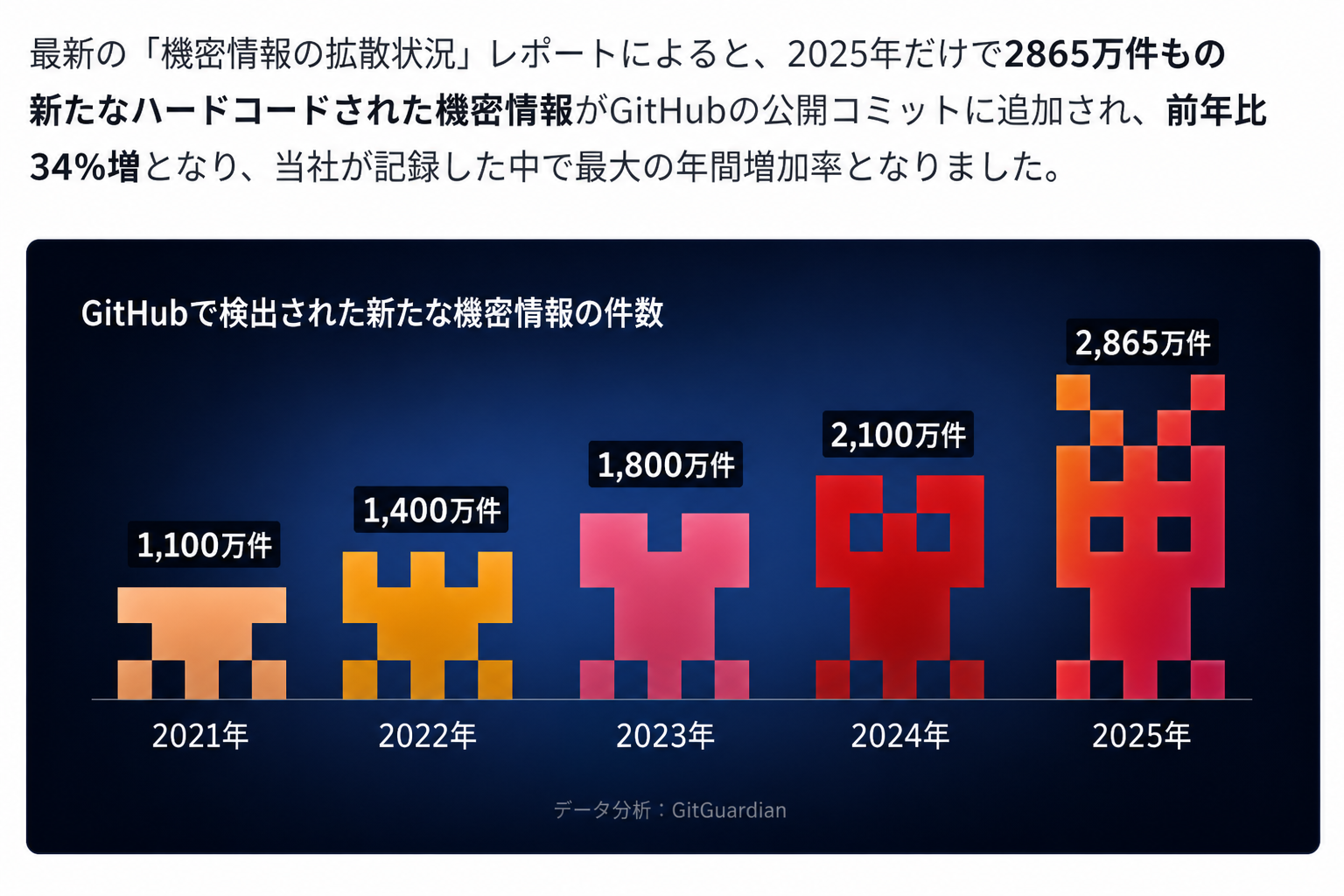

GitHubで駄々洩れる機密情報

GitGuardianが発表した最新レポート「The State of Secrets Sprawl 2026」の要点をまとめました。

このレポートは、GitHubなどの公開環境に機密情報がいかに漏洩しているかを詳細に分析したものです。

GitHub(ギットハブ)とは、プログラムのソースコードなどをGitでバージョン管理しながら、オンラインで保存・公開・共同開発できる世界最大級の開発プラットフォーム。

世界中の開発者がプロジェクトを共有し、レビューやIssue管理、CI/CD、AI支援(GitHub Copilotなど)まで一体的に行えます。

GitHubは「オープンソース(公開されているコード)はみんなでチェックしているから安全」と言われましたが、AI製アプリの激増により、チェックが追いつかない危険なコードが大量に放置されています。

中身をよく理解せずにAIで作って公開したアプリが、あなたの個人情報を狙う攻撃者の絶好の標的になっているのです。

機密情報の漏洩実態レポート

爆発的に増え続ける漏洩した鍵

GitHub上にうっかり公開されてしまったAPIキーやパスワードなどの機密情報は、2025年を通じて激増。

2025年の1年間だけで、GitHub上で1,500万件を超える機密情報が検出されました。

前年比で約20〜30%増加していて、開発者が扱う鍵の数そのものが増えていることが要因です。

AI生成コードが漏洩を加速

今回のレポートで最も注目すべきは、AIによる開発(バイブコーディング含む)との相関関係です。

AIを使ってコードを書く際、AIが「サンプル」として提示したAPIキーやトークンを、開発者が消し忘れ、あるいは本物の鍵に置き換えたまま公開してしまうミスが多発。

また、AIアシスタント(GitHub Copilotなど)を頻繁に利用するリポジトリでは、人間のみで管理しているものより漏洩率が高いことが示されています。

最も漏洩している鍵の種類

攻撃者が喉から手が出るほど欲しがる情報が、無防備にさらされています。

- 😔クラウド・サービス(AWS, Google Cloud等)

サーバーを丸ごと乗っ取れる強力な権限。 - 😔AIサービスのAPIキー (OpenAI, Anthropic等)

盗まれると、攻撃者が被害者のアカウントを使って大量のAI推論をし、高額な請求が発生します。 - 😔SaaS・メッセージング (Slack, Discord等)

社内やアプリ内の非公開の会話を盗む入り口になります。

攻撃までのタイムラグはゼロへ

「間違えて公開しても、すぐ消せば大丈夫」という考えは、もはや通用しません。

攻撃者はボット(自動プログラム)を使って、GitHubに新しいコードがアップされた瞬間にスキャンを実行し、公開から数分以内に、その鍵を使った不正アクセス試行が始まるのです。

一度ネットに流れた鍵は、履歴(コミットログ)から消さない限り、ずっと晒され狙われ続けます。

詐欺師自身もAPIキーを露出

なんと詐欺アプリをAIで爆造している詐欺師自身も、APIキーをGitHub等に露出させているんですね。

爆造しているから確認もおろそかになっているということ。

そして、詐欺師が露出させた鍵を別のハッカーが拾い、詐欺アプリに登録したあなたの個人情報が、当初の詐欺師とは無関係な犯罪グループにまで拡散されてしまう可能性が高い。

マネーフォワード認証情報漏洩

この記事をまとめ終わり、これからサーバーにアップしようとしていて飛び込んできたニュース。GitHubリポジトリへの不正アクセスから認証情報漏洩。

マネーフォワード(Money Forward)

・『GitHub』への不正アクセス発生に関するお知らせとお詫び(第一報)より

GitHubリポジトリへの不正アクセスが発生し、認証情報などが漏洩。

流出した可能性のある個人情報

マネーフォワードケッサイ株式会社が提供する『マネーフォワード ビジネスカード』に関わる370件の「カード保持者名(アルファベット)」および「カード番号の下4桁」

現時点ではクレジットカード番号の全桁、有効期限、およびセキュリティコード(CVV)の流出は確認されておりません。該当するお客さまには、メール等で個別にご連絡をさせていただきます。

とのことです。正にリアルタイムで起きている、GitHubへの不正アクセスと、それによる情報の漏洩です。

AI生成アプリは何故危ないのか?

AIは「ものを作るのは得意ですが、セキュリティを考慮する優先順位が低くなりがちです。

具体的な5つの脆弱性

| 脆弱性の種類 | リスクの内容 | ユーザーへの影響 |

|---|---|---|

| 機密情報の露出 | APIキーやパスワードをコード内に直接書き込んでしまう。 | 攻撃者がサーバーへ侵入し、データを丸ごと盗む。 |

| 認証・認可の不備 | ログイン機能はあるが、権限チェックがガバガバ。 | 他人の個人情報が覗き見られたり、管理権限を奪われる。 |

| インジェクション攻撃 | 入力フォームのチェックが不十分(SQLi, XSS等)。 | 偽の画面を表示させられたり、端末がウイルス感染する。 |

| ハルシネーション | 存在しない、または危険なライブラリをAIが勝手に導入。 | アプリ自体が最初から「毒」を含んだ状態になる。 |

| 古い情報の流用 | AIが古い(脆弱性が修正される前)コードを引用。 | 既知の弱点を突かれ、簡単にハッキングされる。 |

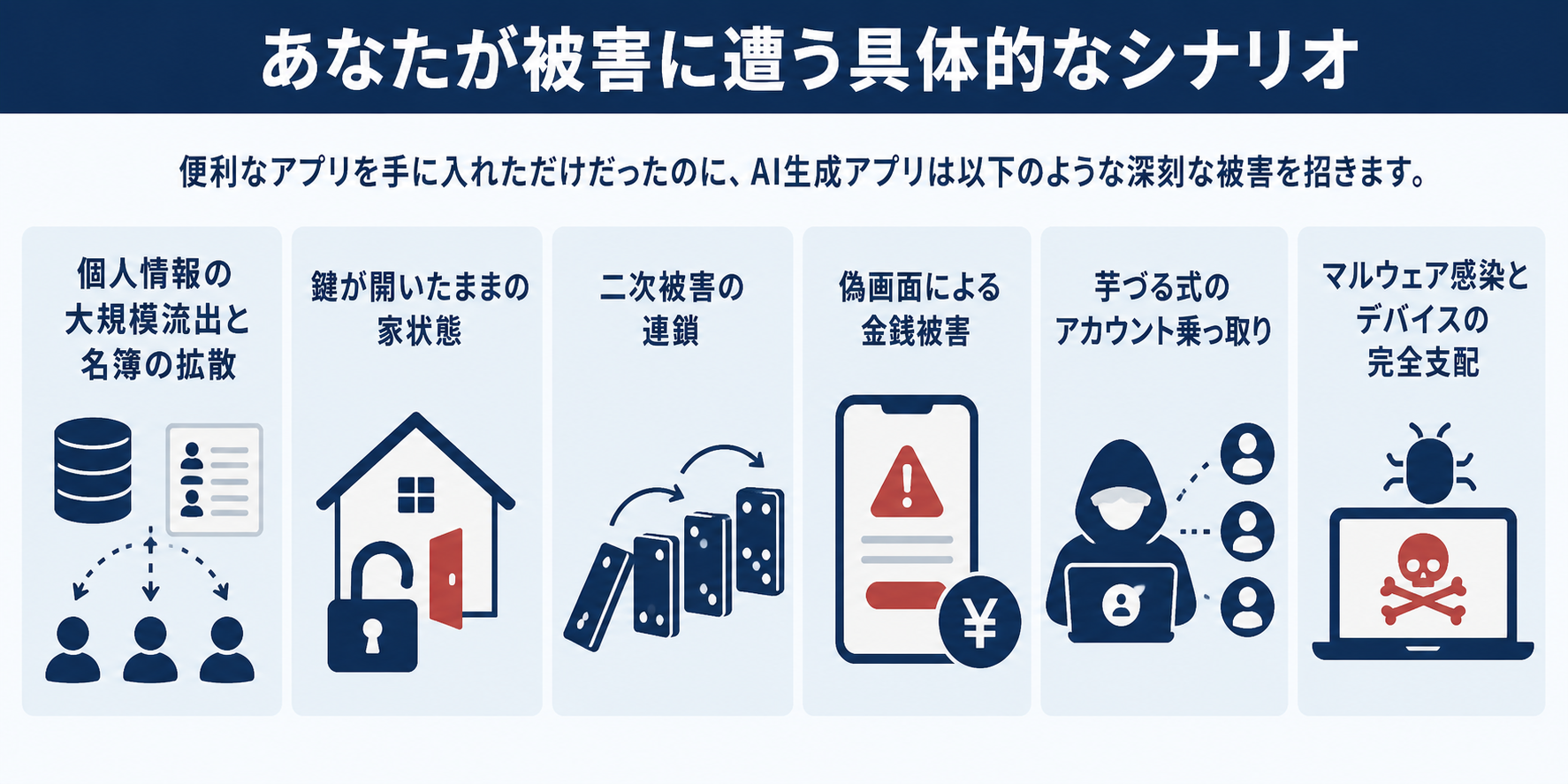

あなたが被害に遭う具体的なシナリオ

便利なアプリを手に入れただけだったのに、AI生成アプリは以下のような深刻な被害を招きます。

個人情報の大規模流出と名簿の拡散

AI生成アプリは、ユーザーデータの保護(認証や権限チェック)の実装が極めて不十分になりがち。

鍵が開いたままの家状態

開発者がAIの指示通りにAPIキーやパスワードをコード内に埋め込んでしまい、それがGitHubなどの公開サイトを通じて世界中にさらされているケースが多発しています。

二次被害の連鎖

入力した氏名、住所、メールアドレス、電話番号は、アプリの運営者だけでなく、露出した「鍵」を拾った第三者の攻撃者にも筒抜けになります。

これにより、ダークウェブでカモリストとして売買され、身に覚えのない架空請求や闇バイト勧誘の標的に。

偽画面による金銭被害

偽の決済・ポイント購入

クレジットカード情報を入力した際、その情報が正規の決済代行会社ではなく、直接攻撃者のサーバーへ送信される仕組みが短時間で構築されます。

AIは「本物そっくりのデザイン」を作るのが得意なため、フィッシング用の決済画面の偽装も簡単に作ってしまうのです。

ハルシネーションの悪用

AIが誤って提案した「実在しないライブラリ」を攻撃者が先回りしてウイルス入りで作成し、開発者に使わせることで、アプリ自体が最初から「金銭を盗む毒」を含んだ状態で配布されるリスクもあります。

芋づる式のアカウント乗っ取り

認証機能に不備があるアプリでは、一つのアカウントが突破されるだけで、甚大な連鎖被害が発生します。

セッションハイジャック

XSS(クロスサイトスクリプティング)などの脆弱性対策が漏れていることが多く、アプリを開いているだけでログイン状態(セッション)を盗み取られます。

パスワードリスト攻撃の起点

脆弱なアプリから漏洩したIDとパスワードの組み合わせを使い、攻撃者はボットを用いてSNS、ネット銀行、Amazonなどの大手サイトへ一斉にログインを試行します。

マルウェア感染とデバイスの完全支配

アプリがスマホやPCを遠隔操作する窓口に変貌します。

サプライチェーン攻撃の罠

AIが古い脆弱性のある部品(ライブラリ)を推奨し、それをそのまま使ったアプリをインストールすることで、OSの深い階層までウイルスに侵入されます。

踏み台への悪用

感染したあなたのデバイスが、他の誰かを攻撃するための「踏み台」として利用されます。知らないうちにあなたが加害者に仕立て上げられ、大量のフィッシングメール送信やDDoS攻撃に加担させられる恐れがあります。

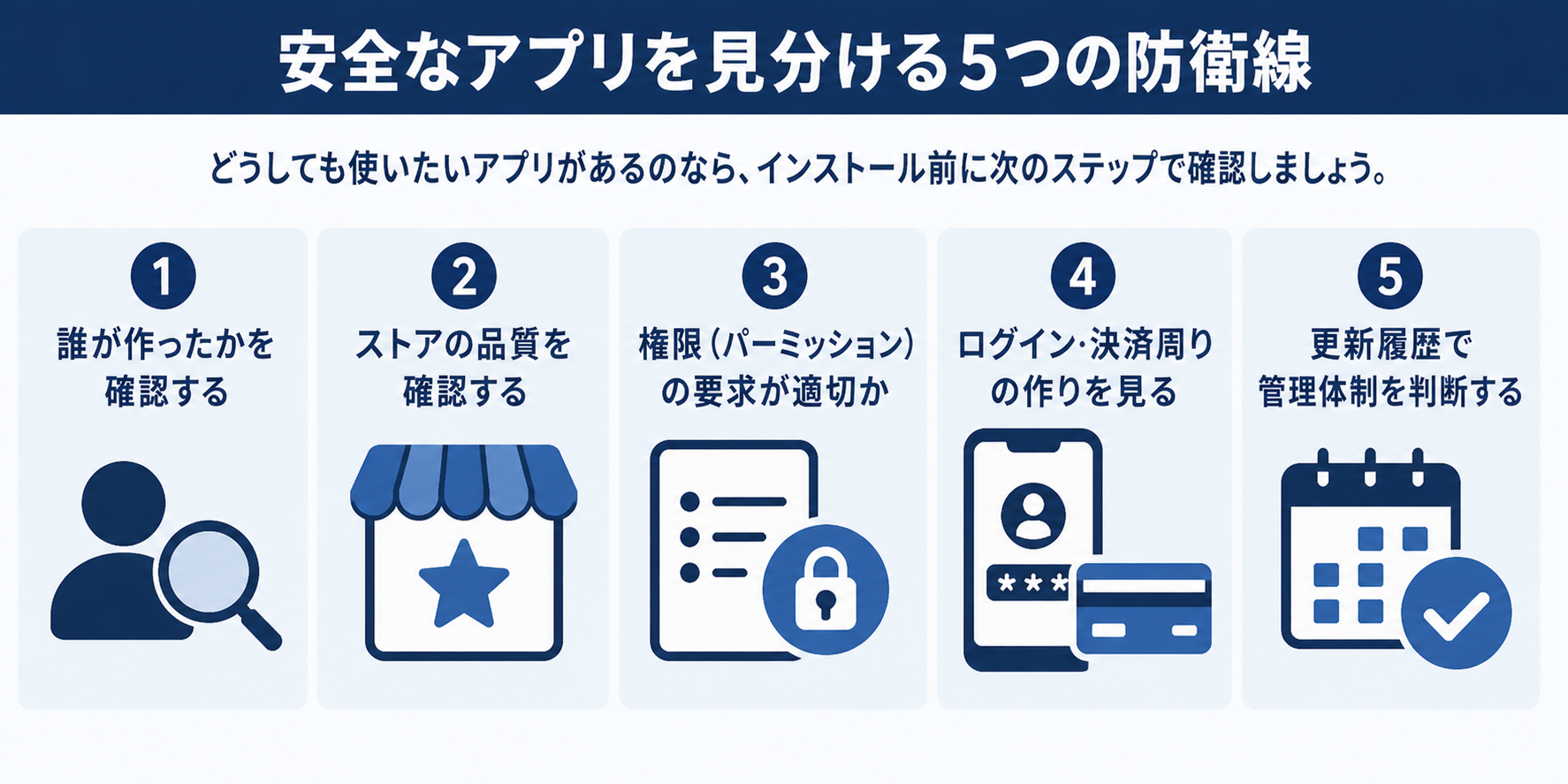

安全なアプリを見分ける5つの方法

AIで誰でもアプリが作れる時代だからこそ、ユーザーには選ぶ眼が求められます。

ここまで読んでもなお、「どうしても使いたいアプリがあるんだよね」と思うのなら、インストール前に次のステップで確認しましょう。

1️⃣誰が作ったかを確認する

AI生成アプリの多くは、個人が短期間で公開したものです。

- 開発者情報のチェック

公式サイトはあるか? 過去に他のアプリをリリースしているか? - 連絡先の有無

問い合わせ先が「Gmailなどのフリーアドレスのみ」や「SNSのDMのみ」の場合は、トラブル時の対応が期待できません。 - 公開からの期間

リリース直後で、かつ「AIで作りました」と強調されているものは、初期の脆弱性が残っている可能性が高いです。

2️⃣ストアの品質を確認する

公式ストア(App Store / Google Play)を利用する

100%安全ではありませんが、最低限のウイルスチェックはしています。Webサイトから直接ダウンロードする形式(野良アプリ)は、バイブコーディングによる脆弱性の宝庫になりやすいため、極めて危険です。

レビューの質を見る

「すごい!」「便利!」といった短文のサクラ投稿ばかりではないか?具体的な不具合報告に対して、開発者が返信やアップデートを行っているかを確認してください。

3️⃣権限(パーミッション)の要求が適切か

アプリを起動した際、その機能に不要な権限を求めてきたら要注意です。

例えば、単なる計算機アプリなのに連絡先や位置情を求めてくるといったことですね。

AI生成アプリの場合、開発者が意図せずに、AIが書いたコードをそのまま貼り付けた結果、過剰な権限を取得する設定になっていることがよくあります。

4️⃣ログイン・決済周りの作りを見る

ここが最もAI生成でミスが起きやすく、かつ被害が大きくなる部分です。

独自ログイン vs 外部連携

そのアプリ専用のパスワード作成を求めてくるアプリより、GoogleやAppleのIDでログイン(OAuth)できるものの方が、パスワード漏洩のリスクは低くなります。

決済画面のドメイン

決済時に、怪しいURLに飛ばされないか。StripeやPayPalといった信頼できる決済代行サービスが正しく組み込まれているかを確認しましょう。

5️⃣更新履歴で管理体制を判断する

セキュリティは一度作れば終わりではありません。

最終更新日

半年以上更新されていないアプリは、最新の脆弱性(OSのアップデート等に伴うもの)に対応できていない可能性が高いです。

修正内容

「バグ修正」「セキュリティアップデート」という文言が定期的に並んでいるアプリは、開発者が責任を持ってコードをメンテナンスしている証拠です。

情報は最小限に使わない判断も

どうしても使いたいからとアプリをダウンロードした場合、機密情報の入力は最小限に。そして、不安なら使わない選択も大切ですよ。

アプリを使う際に注意したいこと

特に「個人開発者がAIで作りました!」と謳っている新しいアプリや、レビューが極端に少ないアプリを利用する際は、以下のチェックポイントを徹底してください。

- 最小限の情報しか渡さない

住所や電話番号、ましてやクレジットカード情報は、信頼できる大手サービス以外では入力しない。 - パスワードの使い回しは厳禁

万が一漏洩しても、被害をそのアプリだけに留めるためにパスワードマネージャー等を活用する。 - 二段階認証(2FA)の活用

設定できる場合は必ず有効にする。 - 不審な挙動を察知する

動作が異常に重い、覚えのないポップアップが出る、不自然なデータ通信が発生している場合は、すぐにアンインストールする。

AIは強力なツールですが、それで作られたアプリの安全性を保証するものではありません。

「便利そう」という直感だけで飛びつかず、このアプリは誰が、どう管理しているのかを一度立ち止まって考える習慣をつけましょう。

使わない選択も大切

以下のいずれかに当てはまる場合は、利用を控えて。

- ❌「AIで作ったので無料・無制限です」と過度に強調。

- ❌利用規約やプライバシーポリシーが、定型文のコピペ(またはAI生成のまま)で中身がない。

- ❌アプリ内の日本語やデザインが不自然に崩れている。

- ❌安全なアプリかどうか自分で判断できない。

「便利さ」と「自分のデータ」を天秤にかけ、少しでも違和感があれば使わない選択が何より大切です。

そして本当にそのアプリが、あなたに必要なものなのか?もう一度考えてみてくださいね。

編集後記

非エンジニアの私が「バイブコーディングで生成されたアプリを使うのは危険」だというのは、長年詐欺を追ってきたから感じることなのかもしれません。エビデンスがそれを証明してくれた感じ。

私がアプリを選ぶ基準

私個人の話でいうと、そもそもコードを読めないですし、自分の目でコードを確かめアプリが安全かどうか確かめる術を持ちません。

また、多くのアプリを使わないと色々はかどらないよねといった生活でもありません。

スマホなら、標準で搭載されているものでほぼカバーできますし、パソコンも、ダウンロードまでしたのは画像編集ソフト位です。

アプリを選ぶ際は、Googleストアなどで、なるべく口コミが多く、更にその口コミに「この部分がもっと改善されたら」といった意見があると、参考になるなと思っています。

自分がアプリに求める肝心の部分が「改善されたらね」というのなら、使う意味もないですよね。

ひとつ思い出しましたが、スマホにアラーム機能が見つからなくて、Geminiに「私のスマホにアラーム機能ないの?」と質問すると、「何分にしますか?できますよ」と返ってきたことがあります(笑)。

そうか、そうだねとアラームはGeminiを使うように。

「非エンジニアでもバイブコーディングで作れる」時代だし、AIでアプリを生成するのは自由、それを使うのも自由。

でも私はバイブコーディングで作ったアプリは、この先も使わないんだろうななんて思いますね。

AIは人間の手に負えないものに

セキュリティ機関の調査結果からわかるのは、バイブコーディングで生成されたアプリを利用するのは危険というだけでなく、AIの進化のスピードに、私たち人間が追い付いていないことを示しているのではないでしょうか。

各国の首脳陣や金融機関のトップが会合を開くほどの驚異的な脅威、Anthropic(アンソロピック)社の「Claude Mythos(クロードミュトス)」というAIモデルがあります。

ニュースにもなったので、あなたもご存じかもしれません。

優秀なモデルは攻撃にも使えるという側面から一般公開を見送り、現在はAnthropic社の指定する企業だけに限定公開されています。

このニュース一つだけでも、AIは私たち人間の手に負えないものになりつつある気がします。

AIで生成された、今回はバイブコーディングアプリを軸に記事にしましたが、AIで生成されたものが安全かどうかという課題は、今後も引き続き残るでしょうね。

あわせて読みたい

【そのアプリ本当に公開していいの?】バイブコーディングとは?AIアプリ開発に潜むリスク

東大生限定マッチングアプリUTopia大炎上!バイブコーディングで作ったかも?

Moltbook炎上事件で明らかになった150万件APIキー流出とバイブコーディングの危険性

【マルウェア対策】感染の兆候や感染予防まとめ【感染したかも?!】