ANAマイレージクラブ マイル加算の重要なお知らせ・・・またあいつらだと呆れた理由

※当サイトはアフィリエイトプログラムを利用しています。

公開日:

「野村證券からANAへ不時着」したあの詐欺グループが、またやってくれました。

今回届いたのは、ANAマイレージの失効を騙る一通のメール。

しかし、そこには未来を予知するような「日付の矛盾」や、サイトが消えたり現れたりする「夜逃げの痕跡」が刻まれていました。

本記事では、アクセスした瞬間に目撃した「タブに残されたロゴ」の謎や、最新AI(ナノバナナ)が詐欺師を追い詰める舞台裏、そして執念深く復活するフィッシングサイトの正体を徹底解剖します。

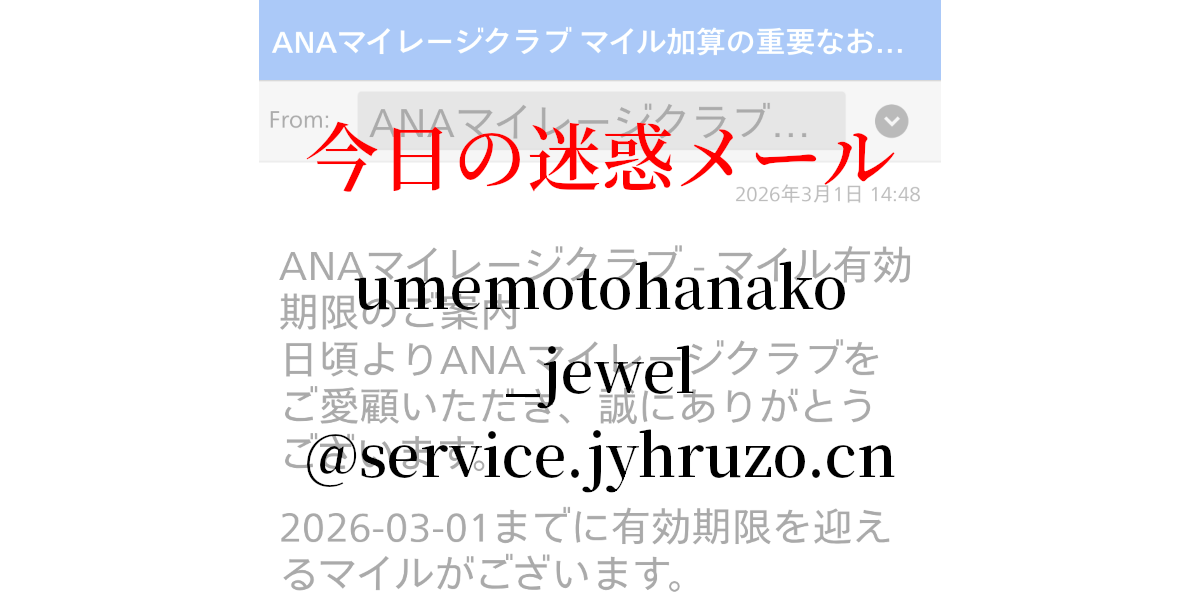

フィッシングメールの中身をチェック

では、どんなフィッシングメールなのか、あなたと一緒に見ていきましょう。

フィッシングメールのアドレス

umemotohanako_jewel@service.jyhruzo.cn

フィッシングメールのタイトル

ANAマイレージクラブ マイル加算の重要なお知らせ

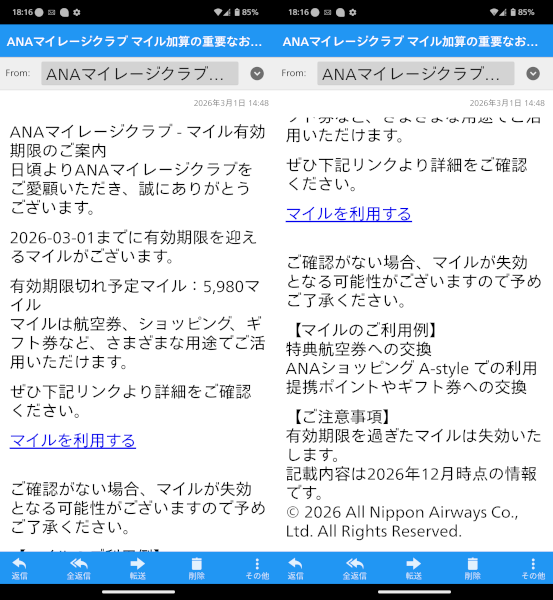

フィッシングメールの本文

ANAマイレージクラブ - マイル有効期限のご案内

日頃よりANAマイレージクラブをご愛顧いただき、誠にありがとうございます。

2026-03-01までに有効期限を迎えるマイルがございます。

有効期限切れ予定マイル:5,980マイル

マイルは航空券、ショッピング、ギフト券など、さまざまな用途でご活用いただけます。

ぜひ下記リンクより詳細をご確認ください。

マイルを利用する

ご確認がない場合、マイルが失効となる可能性がございますので予めご了承ください。

【マイルのご利用例】

特典航空券への交換

ANAショッピング A-style での利用

提携ポイントやギフト券への交換

【ご注意事項】

有効期限を過ぎたマイルは失効いたします。

記載内容は2026年12月時点の情報です。

© 2026 All Nippon Airways Co., Ltd. All Rights Reserved.

- フィッシングメールの接続先

- 偽のANAログイン画面

- https://bvztrqa.cn/g1/a2/h3/eq=ana/

- 「マイルを利用する」の部分がリンクになっています。

🚩このメールがフィッシングである決定的な証拠

どういった部分がフィッシングサインになるのか、あなたと一緒に見ていきましょう。

送信元のメールアドレス

送信元が umemotohanako_jewel@service.jyhruzo.cn となっていますが、ANAのような大企業が、全く無関係な文字列のドメインjyhruzo.cnら公式通知を送ることは絶対にありません。

⚠️偽物の特徴

フリーメールのようなアルファベットの羅列や、一見それっぽく見えても末尾が .cn(中国)や .ru(ロシア)など、日本の公式サービスではまず使われない国別コードになっていますよね。

✅本物の場合

必ず ana.co.jp など、企業名が正しく含まれる公式ドメインから送信されます。

リンク先のURLが怪しい

誘導先の https://bvztrqa.cn/... は、公式サイト(www.ana.co.jp)とは似ても似つかないデタラメな英数字の羅列。

⚠️偽物の手口

最近は公式サイトに似せたドメイン(例:ana-check.com など)を作ることもありますが、今回のケースは「とにかく大量にドメインを取得して使い捨てる」という雑な手法です。

✅チェックのコツ

メール内のボタンを押す前に、スマホなら長押し、PCならマウスカーソルを乗せる(ホバーする)だけで、画面の端に実際のリンク先URLが表示されます。そこで「ana.co.jp」など本物のドメインが含まれているか確認する癖をつけましょう。

日付の矛盾

本文では「2026年3月までに失効する」と焦らせているのに、下部には「2026年12月時点の情報」という記載があります。

⚠️矛盾の背景

これは、以前別のキャンペーン(例えば12月に送った詐欺メール)で使ったテンプレートを、日付だけ書き換えて再利用した際に、細かい修正を忘れた「使い回しの痕跡」です。

✅見抜くポイント

詐欺師は「急がないと損をする」という心理的パニックを狙ってきますが、こうした事務的な記載の不整合は、彼らが「内容を精査していない」何よりの証拠でしょう。

宛名が個人名ではない

メールの冒頭が「日頃よりANAマイレージクラブをご愛顧いただき…」と定型文で始まっていますね。

⚠️信頼性の欠如

マイルやポイントといった個人の資産に関する重要な通知において、本物の企業なら必ず登録されている「〇〇 様」という氏名を記載します。

⚠️大量送信の証拠

あなたの氏名が書かれていないのは、犯人が名簿を持っていないまま、不特定多数に同じ内容をばらまいているためです。

誰にでも当てはまる「お客様」や「会員様」といった呼びかけは、疑いの目を持つべきポイントです。

ANA

・ANAグループを装った詐欺メール・詐欺電話等にご注意くださいより

昨今、弊社および弊社グループ会社名を悪用し、個人情報を詐取する詐欺メール・詐欺電話等が確認されております。ANAマイレージクラブ会員様や当社便のご予約・ご搭乗の有無にかかわらず、不特定多数の皆様へ発信されている状況です。

杜撰な詐欺グループはANAがお好き

前回の「野村證券からANAへの不時着」に続き、今回もまたANAを騙るメール。

どうやらこの詐欺グループ、ANAの偽サイトを相当お気に入りのテンプレとして使い回しているようです。

しかも今回は「2026年3月の失効」を「2026年12月時点の情報」で案内するという、またしても時空を超えた操作ミスを披露。

日付の整合性すらチェックしないあたり、彼らの仕事の雑さは今後も続くことでしょう。

| 比較項目 | 前回の「不時着」ケース | 今回の「マイル失効」ケース |

|---|---|---|

| 偽装ブランド | 野村證券(入口)→ ANA(着陸先) | ANA(終始一貫) |

| 使用ドメイン | .cn(中国ドメイン) | .cn(中国ドメイン) |

| 日付の矛盾 | 2月変更と言いつつ1月適用(過去へ逆行) | 3月失効と言いつつ12月の情報(未来予知) |

| 仕事の精度 | リンク設定ミスによるブランド混在 | テンプレ流用ミスによる時間軸の歪み |

| サイトの生存期間 | 検証できる程度の時間は維持 | 即座に閉鎖(逃げ足が加速) |

消えた滑走路

前回の野村證券からANAへの不時着」のように、今回もデタラメな会員番号「1234567890」で突撃してやろうと意気揚々とリンクをタップしたのですが。

「このサイトにアクセスできません」

マジかよ、つまんね。わずか数時間で、彼らの偽装滑走路は跡形もなく消え去っていました。

ま、どうせクレカ情報の入力画面が出てくるだけなのでしょうけど。

証拠が残るのを恐れたのか、あるいは十分に個人情報を抜き取って次の獲物へ移動したのか。

いずれにせよ、公式なサービスが数時間でリンク切れを起こすなんてあり得ませんからね。

最後の足跡

サイトにアクセスした瞬間、すでに画面はのエラー表示。

しかし、ブラウザのタブをふと見ると、そこには見覚えのあるANAのロゴマークが。これ、わかります?拡大してはいますけど。

建物(コンテンツ)は急いで取り壊して逃げたものの、看板(ファビコン)だけ外し忘れて夜逃げしたような、なんともマヌケな光景です。

なんだろうな、私を笑わせに来てるの?どんなコント?

直前までそこが「ANAを騙る偽サイト」として稼働していた決定的証拠ですね。

彼らはこうしてロゴやデザインを盗用し、私たちを信じ込ませようとしていたのです。

URLに刻まれた使い回しの証拠

今回の誘導先URLを詳しく見てみると、犯人グループの「舞台裏」が透けて見えます。

https://bvztrqa.cn/g1/a2/h3/eq=ana/

注目すべきは末尾の「eq=ana」という部分です。

これは、一つの詐欺システムの中で「ANA」「野村證券」「イオン」など、複数の偽サイトを瞬時に切り替えるための「識別スイッチ」のような役割。

前回の記事で紹介した「野村證券からANAへの不時着」という珍事も、犯人がこのスイッチを例えば「eq=nomura」に書き換えるべきところを、「eq=ana」のままメールに貼ってしまったという、お粗末な設定ミスが原因だったのでは?と思います。

彼らにとって、ターゲットがANAでも野村證券でも、中身のシステムは同じ量産型のフィッシングサイトなんですね。

ブランドをすり替えて効率よく個人情報を盗もうとする、極めて機械的な行動であることがURLの構造からも解るのではないでしょうか。

犯人グループの動向分析(おまけ)

今回の件で、以下のことがより明確になりました。

同一犯の可能性が大

日付の矛盾という同じミスを繰り返す、詰めが甘いスタイル。

ANAを好んで悪用

以前は野村證券からANAへ不時着させていましたが、今回は直球でANAを騙る。

ANAの偽サイト・テンプレが彼らの中で「完成形」として使い回されている。

短期決戦型

通報や検知を逃れるため、数時間〜数日でサイトを閉鎖し、ドメインを乗り換える。

ブラウザ vs 詐欺師!超高速のいたちごっこ

今回、https://bvztrqa.cn/g1/a2/h3/eq=ana/へアクセスした瞬間にサイトが消えていた(ロゴだけ残っていた)のは、現代のブラウザが備えている動的検知システムが、しっかりと働いてくれた結果と言えます。

共有されるブラックリストの超速アップデート

現在、Google(Chrome)やMicrosoft(Edge)、Apple(Safari)などは、不審なサイトの情報をリアルタイムで共有しています。

🔐セーフブラウジング機能

誰か一人が「これ詐欺だ」と報告したり、AIがクロールして「偽サイト」と判定したりした瞬間、そのURLは世界中のブラウザで警告画面の対象になります。

☝️今回のケース

私がアクセスした時には、すでにこのブラックリストに載り、サーバー側が「これ以上居座ってもカモが釣れない」と判断してサイトを閉鎖した直後だったと考えられます。

AIによる見た目の解析

Googleを例にしてみますね。スマホのCMで、Chromeが「危険なサイトを未然に防ぐ」と宣伝していますが、今回の件でその実力が証明されたかなと感じます。

Chromeには、サイトを画像として解析する高度なAIが搭載されています。

その進化の象徴とも言えるのが、「ナノバナナ 2(Gemini 3 Flash Image)」のような次世代の画像認識モデルです。

もちろんGoogleChrome以外でも、それは同じです。

見た目の矛盾を0.1秒でスキャン

たとえプログラムコードを巧妙に隠してフィルタリングを潜り抜けようとしても、あなたの目に「ANAのログイン画面」として映っている以上、ナノバナナのような強力なAIの目は誤魔化せません。

AIは、画面上のANAのロゴ、ブランドカラー、入力フォームの配置を瞬時に認識し、「これはANAのサイトである」と定義します。

その上で、「中身はANAなのに、URLが正規のドメインではなく、得体の知れない .cn である」という致命的な矛盾を、わずか0.1秒以内に見つけ出すというわけ。

本物に近いほど目立つ

皮肉なことに、犯人がデザインを本物に似せれば似せるほど、AIのスコアリングでは「ブランドを騙っている」というフラグが立ちやすくなります。

ナノバナナ世代のAIは、ロゴを微妙に変形させたり分割したりする小細工も、人間の目に見える完成図として復元して解析するため、回避不能の防壁になってしまう。

ロゴだけ残ったタブは勝利の証

今回、アクセスした際に「サイトは消えているのに、タブにロゴだけが残っていた」のは、まさにこの高度なAIがロゴを検知し、「これは偽物だ!」と判定を下してアクセスを強制遮断した、その直後だったと言えるでしょう。

現代のセキュリティは、文字の羅列を追うだけでなく、AIの強力な視覚によって、見た目から私たちを守る段階に入っているのです。

詐欺師が雑にならざるを得ない理由

スピード最優先

現在のブラウザ(Chrome等)やセキュリティAI(ナノバナナ世代)の検知スピードは凄まじく、偽サイトを公開してから数時間、長くても1日で警告画面が出て使い物にならなくなります。

詐欺師としては 「丁寧に作って1日かけるより、30分で雑に作って、AIにバレる前に1分でも長く公開し、数打ちゃ当たる作戦でいこう」となります。

その結果日付の矛盾(12月と3月のミス)や、リンクの貼り間違い(野村からANAへ不時着)をチェックする時間すら惜しんで、「コピペ&GO」でリリースしてしまうのです。

量産型テンプレートのジレンマ

詐欺師は一からサイトを作らず、闇サイトで売られている「フィッシング・ツールキット」を使っています。

例えば今回のフィッシングサイトにのURLの末尾「eq=ana」のようなスイッチを切り替えるだけで、画像やテキストを入れ替えるシステムです。

ブランドごとに細部を調整するのが面倒なため、共通の項目などをそのまま残してしまい、前回や今回のような「ANAなのに野村のルール」「未来の日付」といったボロが出る原因でもあるのです。

夜逃げ前提のインフラ

彼らが使っているサーバーは、通報されれば即停止される審査が甘いサーバーや、踏み台にされた脆弱なサイト。

いつ消えてもいいように、データの整理がされていません。

今回のフィッシングサイトのようにロゴだけ残して消えた現象も、コンテンツを消した後に画像サーバーとの接続だけが中途半端に切れた状態だったかなと思います。

詐欺師にとって、あなた一人だけに「これは完璧なANAのメールだ」と信じ込ませる必要はありません。

「10,000人に送って、日付の矛盾に気づかない3人を釣ればOK」という超効率主義で動いています。

あなたからすれば笑っちゃうようなフィッシングメールやフィッシングサイトでも、残念ながら騙されてしまう人が一定数いるという現実を示しているのです。

笑い飛ばしつつ、騙されてしまう人が一人でも少なくなるよう、例えばご家族と情報を共有してくださいね。

フィッシングサイト偽のANAが復活

既に上記の締めを書いたあと、もう一度フィッシングサイトのURLにアクセスしてみたんですね。

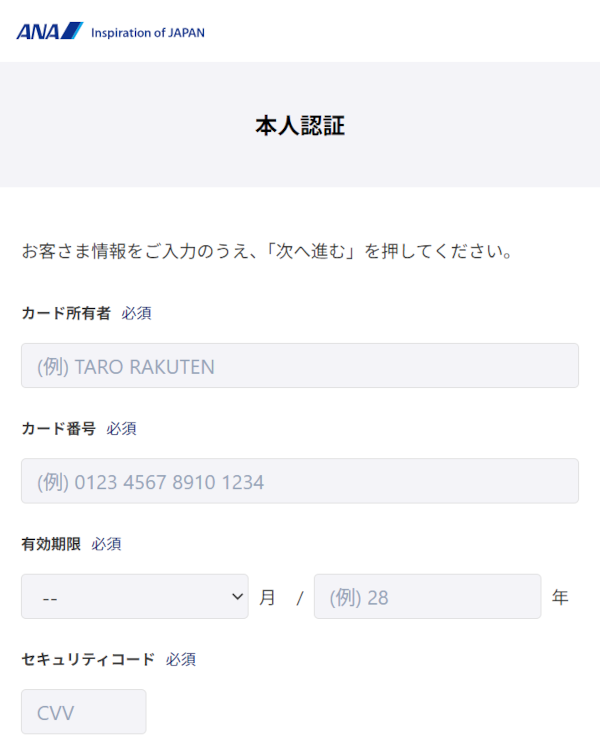

いったんはURLにアクセスしてもエラーになるだけだったのですが、なんと復活してるじゃん。その時のスクリーンショットがこちらです。

お客様番号にはメールに書いてあった「有効期限切れ予定マイル:5,980マイル」の数字から。WebパスワードワードはフィッシングサイトのURLを入力。

その結果予想はしていましたが、クレジットカード情報の入力画面が登場しました。

最後になぜ、このようなことが起きたのかを解説して、今度こそ(笑)終わりたいと思います。

リアルタイム心理戦の舞台裏

詐欺師の死んだふり戦略

犯人グループは、Googleのクローラー(巡回AI)がサイトをチェックに来たことを察知すると、一瞬でサイトを「エラー画面」や「無害な白紙ページ」に切り替えます。

これはクローキング(Cloaking)という技術を使ったもので、サイトのサーバー側で自動判別が行われ、判別結果としてエラー画面を表示したり、フィッシングサイトを表示したりするのです。

サイトのサーバー側で、アクセス元の情報を以下の3点で自動判別しています。

- ・ユーザーエージェントで ブラウザ(人間)かプログラム(AIクローラー)かを識別。

- ・IPアドレスでセキュリティ会社やクラウドメーカーの調査用サーバーからのアクセスかを特定。

- ・リファラで メールのリンクから直接来たかなど、流入経路を確認。

AIクローラーが来た場合は 「404 Error(存在しない)」や「白紙ページ」を表示して検知を逃れ、一般ユーザーが来た場合は、偽のログイン画面を表示し情報を盗むという仕組み。

再起動の賭け

AIの巡回が去ったと判断した瞬間、あるいは通報が累積する前の「わずかな隙間時間」を狙って、彼らは再びスイッチを入れます。

ドメイン(.cnなど)を取得するのにもコストがかかるんですね。

AIから完全に「死んだ」と判定されるまで、彼らは1秒でも長く、そのURLでカモを釣りたいという執着を見せているのです。

AIの残像解析と執念

でも安心してください。ナノバナナ(Gemini 3 Flash Image)世代のAIは、騙されません。

あなたが再びアクセスしたその瞬間、ブラウザのAIは「おっ、戻ってきたな」と即座に再スキャンを開始します。

テキストやプログラムコードが書き換えられていても、「ANAのロゴを使い、クレジットカード情報を求めている」という視覚的コンテキスト(文脈)が一致した瞬間、AIは前回のデータを参照し、「こいつは偽装していただけだ」と断定できます。

関連記事

偽野村證券のメールをリックしたら何故か偽ANAに不時着した話

万が一個人情報を入力してしまったら

万が一個人情報を入力してしまった場合の緊急対応手順はこちら。

※特に入力した情報によって、取るべき対応の優先度が変わります。

万が一入力してしまっても、パニックにならず、すぐに下記の(1)と(2)を実行してください。行動の速さが、金銭的被害を防ぐ最大の防御策です。

緊急対応リストと優先順位

フィッシングサイトに情報を入力してしまった場合、行動の速さが被害を最小限に抑える鍵となります。

以下の優先順位に従って対応してください。

1. すぐに実行

クレジットカード番号、有効期限、セキュリティコード(CVV)

(1) カード会社に電話し、利用を停止する不正利用を即座に防ぐための最優先事項です。

カード裏面の電話番号か、公式ウェブサイトの「紛失・盗難」窓口に連絡してください。

Webサービス(銀行、Amazon、Googleなど)のログインID・パスワード

(2) ただちにパスワードを変更する同じパスワードを使い回しているサービス全てで、異なる強力なパスワードに変更します。

メールアドレスとパスワード

(3) メールアカウントのパスワードを変更するメールアカウントは他のサービスへの「鍵」です。

ここを乗っ取られると被害が拡大します。

2. セキュリティの強化と証拠保全

(4) 二段階認証を設定するパスワードを変更した全ての重要なアカウント(メール、SNS、ネット銀行など)で、二段階認証(多要素認証)を必ず有効にしてください。

(5) 利用明細を厳しくチェックする

カードの利用停止後も、不審な決済がないか、過去数日間の明細を細かく確認してください。

(6) 不正アクセスがないかログを確認する 主要なアカウント(Google、SNSなど)の「ログイン履歴」や「アクセス履歴」を確認し、見知らぬ場所からのアクセスがないかチェックします。

相談と報告

(7) 警察に相談する念のため、最寄りの警察署やサイバー犯罪相談窓口に相談し、今後の対処法について助言をもらいます。被害届の提出が必要になる場合もあります。

(8) フィッシング対策協議会に報告する被害の拡大を防ぐため、フィッシングサイトのURLや届いたメールの情報を報告します。

こちらも併せてご覧ください。

クレジットカード不正利用対策、もし不正利用されたら?

フィッシング詐欺から身を守るための7つの心構え

巧妙化するフィッシング詐欺から大切な情報を守るには、常に警戒心を持つことが重要です。

偽サイトは本物そっくりに作られていますが、注意深く確認すれば必ず見抜けるポイントがあります。

特に以下の7つの点を意識し、「少しでも怪しいと感じたら、立ち止まって確認する」 習慣をつけましょう。

1. URLを隅々まで確認する

本物と一字一句同じか、不審な記号やドメインが含まれていないかチェックしましょう。

2. 不自然な日本語に注意する

誤字脱字やぎこちない言い回しは、偽サイトのサインかもしれません。

3. 鍵マーク(SSL証明書)の詳細を確認する

鍵マークがあっても安心せず、証明書の発行元や有効期限を確認しましょう。

4. 連絡先・運営者情報は必ず裏付けを取る

記載されている情報が本当に機能するか、別の方法で確認することが大切です。

5. 緊急性を煽る文言に騙されない

「今すぐ対応しないと大変なことになる」といった表現は、冷静な判断を奪う手口です。

6. 身に覚えのないメールやSMSからの誘導を疑う

不審なリンクは絶対にクリックせず、公式サイトから直接アクセスしましょう。

7. 不自然な入力フォームや個人情報の要求に警戒する

過剰な情報要求や、デザインの粗雑さがないか確認しましょう。

フィッシング関連記事

これらの記事は様々な角度からフィッシングの見抜き方を解説、また対処法もありますので、ぜひご一読ください。

知識があれば詐欺を恐れることも詐欺に遇うこともなくなります。

フィッシング被害に遇ったら?フィッシングを防ぐ確実な方法とは

偽サイトに要注意!フィッシング詐欺対策に必須の【7つのポイント】

危険なリンクをクリックする前に!あなたの身を守るURLチェック術

【ボイスフィッシング(ビッシング)】の手口と被害を防ぐための対策ガイド

危険な罠を見抜け!【SNSフィッシング詐欺】の最新手口と自衛策

巧妙化する【SMSフィッシング】の脅威と対策あなたのスマホは大丈夫?

そのメール、本当に本物?個人情報を守るメールフィッシング完全対策ガイド

偽物Amazonのログイン画面にメアドとパスワードを入力してみた